مساحة إعلانية

الخميس، 31 أغسطس 2023

أصعب 4 فيروسات لا يمكن اكشتافها بواسطة برامج مكافحة الفيروسات

يحمينا برنامج مكافحة الفيروسات من المزيد والمزيد من التهديدات. تظهر المئات من التهديدات الجديدة كل يوم ، والشركات التي تطور برامج مكافحة الفيروسات هذه مكرسة لجمعها وإنشاء حلول لحمايتنا. ومع ذلك ، هناك فيروسات يصعب اكتشافها أكثر من غيرها ، وفي بعض الحالات يمكن أن يمضي بعضها شهورًا دون أن يتم اكتشافها.

- الفيروسات المتحولةعندما يتم اكتشاف فيروس لأول مرة ، فإنه يصبح على الفور جزءًا من قاعدة بيانات الشركات المصنعة لمكافحة الفيروسات. من خلال إضافته إلى قاعدة البيانات وإمكانية اكتشاف الكود الخاص به ، سيتم تنبيه أي شخص لديه هذا الفيروس على جهاز الكمبيوتر الخاص به إلى وجوده.

ومع ذلك ، ماذا لو تم تصميم برنامج مكافحة الفيروسات لتغيير كوده باستمرار؟ يمكن لهذه الفيروسات ، التي تسمى المتحولة ، ترجمة وتحرير وإعادة كتابة التعليمات البرمجية الخاصة بها تلقائيًا مع كل إصابة ، بحيث لا يتمكن برنامج مكافحة الفيروسات من اكتشافها. في الواقع ، لا يتغير كود العدوى نفسه فحسب ، بل يتغير أيضًا محرك الطفرات.

لاكتشاف هذا النوع من البرامج الضارة ، من الضروري تجاوز التواقيع التي يستخدمها برنامج مكافحة الفيروسات الحالي ، واستخدام أساليب الاستدلال والتحليل بناءً على السلوكيات. وبالتالي ، من الممكن محاولة تحديد الأنماط من أجل اكتشاف الطفرات المستقبلية والماضية.

- الفيروسات متعددة الأشكال

على الرغم من أن الفيروسات متعددة الأشكال لها نفس الاسم والغرض ، إلا أنها تختلف عن الفيروسات المتحولة. بينما يغير الأخير الكود الخاص به تمامًا ، فإن الفيروسات متعددة الأشكال تغير جزءًا فقط من الكود الخاص بها ، مع الاحتفاظ بجزء من الكود كما هو. لإجراء هذه التحولات ، تستخدم البرامج الضارة عادةً تقنيات التعتيم وحتى التشفير. بفضل هذا ، يمكنك الاحتفاظ بالكود نفسه ، ولكن مع تغيير بصمته.

- ثغرات يوم الصفر

هناك أنواع أخرى من الإصابات بخلاف البرامج الضارة التقليدية التي يمكن اكتشافها بواسطة برامج مكافحة الفيروسات ، مثل ثغرات يوم الصفر. تتكون هذه الثغرات الأمنية من العثور على خلل في البرامج أو الأجهزة الخاصة بجهاز لم يتم تصحيحه وتحديثه . نظرًا لأنه غير مصحح وغير محدث ، فمن الممكن تنفيذ هجمات دون أن يتمكن النظام من اكتشافها.

هناك بعض ثغرات يوم الصفر التي يمكن اكتشافها بواسطة برنامج مكافحة الفيروسات إذا حاول شخص ما استخدامها ، ولكن في كثير من الحالات ليس هذا هو الحال. غالبًا ما يتم العثور على هذه الأنواع من الإخفاقات من خلال إجراء اختبارات مثل فيضان المخزن المؤقت ، وتشبع البرامج حتى تتعطل ، ويصبح من الممكن إدخال تعليمات برمجية ضارة.

من بين الأكواد الخبيثة التي يمكن حقنها برنامج الفدية الذي يقوم بتشفير جميع محتويات الكمبيوتر. كان هذا هو الحال ، على سبيل المثال ، في WannaCry ، والذي سمح ، من خلال ثغرة أمنية غير مصححة في الويندوز 10 ، بتثبيت برنامج الفدية على جهاز كمبيوتر وأصاب جميع الأجهزة الأخرى المتصلة داخل نفس الشبكة المحلية.

- الجذور الخفية rootkit

يمكن أن تؤدي نقاط الضعف في يوم الصفر إلى عدوى الجذور الخفية. الجذور الخفية هو أسوأ شيء يمكن أن نعاني منه على جهاز الكمبيوتر. برنامج مكافحة الفيروسات قادر على اكتشاف التعليمات البرمجية الضارة التي تعمل على نظام التشغيل. ولكن ماذا لو كان الكود أقرب إلى مستوى الأجهزة من نظام التشغيل؟ حسنًا ، في هذه الحالة ، لا يمكن لمضاد الفيروسات اكتشافه.

هذا هو rootkit : نوع من البرامج الضارة التي لها وصول دائم إلى جهاز كمبيوتر ، لكنها تظل مخفية عن المستخدم وليس لديها طريقة لاكتشافها. قد يكون هدفه تعديل البرامج الثابتة للجهاز ، أو التجسس على كل ما يمر بذاكرة جهاز الكمبيوتر الخاص بالمستخدم.

يمكن لهذه الجذور الخفية الوصول إلى نواة نظام التشغيل لتجاوز اكتشافها ، ولكن يمكنها أيضًا الوصول إلى الطبقات السفلية من الكمبيوتر ، مثل BIOS. في هذه الحالات ، حتى الفرمتة لا يمكن أن يساعدنا في التخلص منها.

لحسن الحظ ، هناك المزيد والمزيد من آليات الكشف عن الجذور الخفية في برامج مكافحة الفيروسات. يضاف إلى ذلك أن هناك آليات مثل Secure Boot التي تسمح لنا بحماية جزء التمهيد بالكامل من الكمبيوتر لتجنب تنفيذ التعليمات البرمجية الضارة.

source http://www.igli5.com/2021/10/4_29.html

رسميا .. يمكنك الآن استعمال Bing Chat على غوغل كروم بدون إضافات وإليك الطريقة

أعلنت شركة مايكروسوفت أنه أصبح من الممكن الآن الوصول إلى Bing Chat مباشرة من متصفح كروم على أنظمة التشغيل الويندوز وMac لينكس . يعد هذا القرار جزءًا من آخر تحديث لخدمة الشركة، والذي يسعى إلى توسيع إمكانية الوصول إلى برنامج الدردشة الآلي الخاص بها والذي يعمل بالذكاء الاصطناعي.

على الرغم من أن هذا التكامل ليس جديدًا، حيث كانت مايكروسوفت تختبر إصدار معاينة في يوليو، فإن التحديث الأخير يجعل Bing Chat وBing Chat Enterprise متوافقين تمامًا مع متصفح غوغل كروم.وتعمل الشركة على توسيع الدعم للمتصفحات الأخرى على كل من أجهزة سطح المكتب والأجهزة المحمولة في المستقبل القريب.

ومع ذلك، من المهم ملاحظة أنه يوجد في كروم قيود على التفاعلات مع برنامج الدردشة الآلي: يمكنك إجراء خمسة تفاعلات فقط على التوالي.

قد يكون هذا التقييد، على الرغم من وجوده في الإصدار السابق، محاولة لتشجيع المستخدمين على استخدام Edge للحصول على تجربةBing Chat الكاملة.

في Edge، لا تحتاج إلى تسجيل الدخول باستخدام حساب مايكروسوفت لاستخدام Bing Chat ، ولكن في هذه الحالة، يتم تقليل التفاعلات إلى أربعة، مما يجعل استخدام الأداة أكثر تقييدًا.

يعد الوصول إلى Bing Chat من كروم أمرًا سهلاً: ما عليك سوى الانتقال إلى موقع Bing على www.bing.com وتحديد خيار "الدردشة" في الجزء العلوي من النافذة.

سيؤدي هذا إلى فتح واجهة المحادثة مع برنامج الدردشة الآلي. بالإضافة إلى ذلك، يمكن للمستخدمين اختيار أسلوب المحادثة الذي يريدونه، مثل أكثر إبداعًا وتوازنًا أو أكثر دقة وصحة في ردوده.- الرابط : Bing Chat

source http://www.igli5.com/2023/08/blog-post_980.html

قامت غوغل للتو بإزالة إحدى ميزات كروم الأكثر فائدة

وداعاً لخيار الاتصال عبر الهاتف المحمول عبر الكمبيوتر. لقد ألغى غوغل كروم للتو هذه الوظيفة ، مما سمح لنا بإجراء مكالمة برقم واختياره من الكمبيوتر. الشيء الوحيد الذي يقدمه لك المتصفح حاليًا هو فتح تطبيق الاتصال على الجهاز نفسه. وهو الأمر الذي أثار غضب العديد من المستخدمين.

تمت إزالة "انقر للاتصال". إذا كان لدينا نفس حساب غوغل الذي تم تسجيل الدخول إليه على الكمبيوتر وربطه بالهاتف المحمول، كان من الممكن إجراء مكالمة، مما وفر لنا الوقت. لذلك تمكنا من التواصل مباشرة مع هذا الرقم، دون الحاجة إلى أخد الهاتف المحمول وكتابته. ربما لم يكن عدد كبير من المستخدمين على علم بهذه الوظيفة، لكنها كانت من أكثر الوظائف فائدة، ومن استخدمها بانتظام لن يمتلكها بعد الآن بسبب "قلة استخدامها".وفقًا لغوغل ، فإن إزالة هذه الوظيفة يرجع إلى "قلة استخدامها". في الواقع، كان لديها شريحة وفية جدًا تستخدمها للعمل بشكل أسرع. هؤلاء الأشخاص، مثل الصحفيين أو أولئك الذين يضطرون إلى إجراء مكالمات بانتظام، استخدموها بشكل روتيني لإنجاز عملهم بشكل أسرع.

Click to call removido do Google Chrome 🚨

— Pedro Fernandes (@DJ_PRMF) August 31, 2023

Why? pic.twitter.com/pPmaTm3cAL

وقبل حذفها نهائيًا، قام كروم بإخفائها تحت " Chrome Flag". ما هذا؟ الميزات التي يتم تعطيلها افتراضيًا، ولكن يمكن تمكينها يدويًا. إنها مخفية، ولكن من الممكن تنشيطها حتى يتمكن المستخدمون أو المطورون من تجربتها.

على أية حال، قد لا يكون الوداع نهائيًا. وبحسب موقع 9to5Google، يشير أحد موظفي الشركة إلى أن غوغل غير مقتنعة بأنهم اتخذوا القرار الصحيح وأن هناك العديد من الشكاوى. قد تعود إذا مارس المستخدمون ضغطًا كافيًا.

إذا كنت أحد الأشخاص الذين استخدموها وتريد عودتها، فاشتكي من خلال إعطاء نجمة واحدة من أصل 5 لتقرير أخطاء Chromium Bug Trucker، . في هذا، علق العديد من المستخدمين بأنهم استخدموها بانتظام في العمل أو أنها كانت إحدى الوظائف الرئيسية. يمكنك أيضًا مشاركة هذا التقرير حتى يصل إلى عدد أكبر من الأشخاص.

source http://www.igli5.com/2023/08/blog-post_998.html

الأربعاء، 30 أغسطس 2023

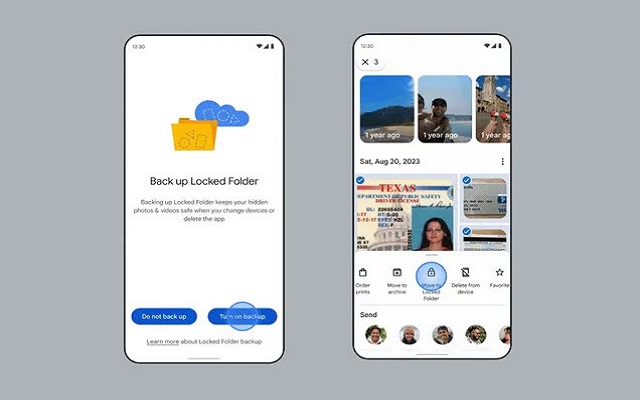

ستتم الآن مزامنة صورك الخاصة المحفوظة في صور غوغل عبر جميع أجهزتك

على الرغم من أنه لم يعد يحتوي على خطة تخزين مجانية غير محدودة، إلا أن صور غوغل لا تزال واحدة من أفضل الخدمات لعمل نسخة احتياطية من الصور ومقاطع الفيديو الخاصة بك على السحابة ، حيث أنها تحتوي على مجموعة واسعة من الوظائف المفيدة حقًا، بالإضافة إلى أن غوغل في كثير من الأحيان يقوم بتحديثه بميزات جديدة مثل التغييرات الأخيرة التي تم إدخالها في قسم "الذكريات".

حسنًا، الآن، كما يكشف لنا The Verge، تم تحديث Google Photos مرة أخرى بوظيفة جديدة تسمح لك بمزامنة الصور المحفوظة في مجلدك الخاص بين جميع أجهزتك.

قامت غوغل للتو بتمكين ميزة المجلد الخاص، وهي مساحة محمية بكلمة مرور حيث يمكنك حفظ الصور الأكثر خصوصية، في تطبيق iOS وفي إصدار الويب من صور غوغل .

هذا يعني أنه من الآن فصاعدًا، ستتمكن من تمكين النسخ الاحتياطي لتلك الصور الخاصة أيضًا على جهاز آيفون وجهاز الكمبيوتر الخاص بك، بحيث تتم مزامنة المجلد الخاص بين جميع أجهزتك.على أي حال، إذا كنت تريد عدم مزامنة صورك الخاصة في السحابة لأسباب تتعلق بالخصوصية، فيجب أن تعلم أن المتحدث باسم غوغل مايكل ماركوني أكد لموقع The Verge أن النسخ الاحتياطي للصور المذكورة في السحابة يتم بطريقة آمنة.

"نحن نحمي هذه البيانات من خلال طبقات متعددة من الأمان، بما في ذلك تقنية التشفير الرائدة مثل HTTPS والتشفير الخامل"

وبالمثل، توضح غوغل أيضًا أن المستخدم هو من يقرر ما إذا كان يريد تفعيل هذه الوظيفة أم لا، حيث أن لديه خيار تركها معطلة بحيث يتم حفظ صوره الخاصة فقط على الجهاز الذي يستخدمه ولا تتم مزامنتهافي السحابة . .

source http://www.igli5.com/2023/08/blog-post_697.html

وجدت أنه تم تسريب بياناتي .. أداة مهمة من غوغل لمعرفة إذا تم تسريب بياناتك في الويب المظلم وهذا ما عليك فعله بسرعة

عند تصفح الإنترنت، يجب أن تكون حماية البيانات الشخصية هي أولويتنا، ولكن حتى مع كل التوصيات، فمن المحتمل أن يتم تسريب بعض البيانات أو الاسم أو البريد الإلكتروني على الويب المظلم.

سنشرح هنا الفرق بين الويب العميق والويب المظلم، وقبل كل شيء، سنعلمك كيفية التحقق مما إذا كانت بيانات غوغل الخاصة بك قد تسربت وماذا تفعل إذا حدث ذلك.- الفرق بين الويب المظلم والويب العميق

من الشائع الخلط بين هذين المصطلحين. وبحسب المعلومات التي قدمتها نفس مساعدة Google One، فإن الويب العميق، يشير إلى أجزاء الإنترنت التي لا يمكن الوصول إليها من خلال محركات البحث، وتتضمن صفحات لا يمكن العثور عليها إلا عن طريق التسجيل أو الوصول إلى حساب، مثل معظم المحتوى الذي يقدمه الجيميل أو الفيسبوك.

ومن جانبها، تسمح شبكة الويب المظلم للأشخاص بإخفاء هويتهم وموقعهم عن الأشخاص أو السلطات الأخرى، بحيث يمكن استخدامها لبيع المعلومات الشخصية المسروقة.

غالبًا ما يرتبط الويب المظلم بأنشطة غير قانونية مثل الاتجار بالمخدرات وانتهاكات البيانات، على الرغم من أن الوكالات الحكومية تستخدمه أيضًا لمشاركة المعلومات السرية أو القيام بأنشطة إيجابية أخرى.

- كيفية معرفة ما إذا كانت معلوماتك الشخصية موجودة على الويب المظلم باستخدام Google One

لقد زودتنا غوغل بالعديد من الأدوات لحماية بياناتنا، ومع Google One، يمكنك مراقبة بياناتك بشكل مستمر. توفر خدمة Google One المدفوعة للمستخدمين أدوات متقدمة لحماية بياناتهم.

إذا كان لديك حساب غوغل شخصي، فيمكنك استخدام أداة "Dark Web Report" المجانية لمعرفة ما إذا كانت معلوماتك قد تم تسريبها. كل ما عليك فعله هو الدخول إلى صفحة Google One الرسمية وتسجيل الدخول باستخدام حسابك الشخصي في غوغل (لا يعمل مع حساب Workspace) :

أول ما عليك فعله هو الدخول إلى موقع Google One وعنوانه one.google.com. بمجرد دخولك، على شاشة البدء، سترى قسمًا يسمى تقرير الويب المظلم. في ذلك عليك أن تضغط على خيار حاول الآن.

سينقلك هذا إلى الشاشة حيث سيتم شرح البيانات التي ستحصل عليها. هنا، كل ما عليك فعله هو النقر على خيار بدء التتبع ، والذي سيظهر في أسفل اليمين. المفاجئة أنه بعد ذلك أظهر لي أنه تم تسريب بعض بياناتي على الويب المظلم ، وعند عرضها بالضغط على عرض النتائج وجدت أنها في مواقع حجزت فيها منازل العطل في موقع اسباني يبدوا أنه تعرض للإختراق وتم تسريب بيانات مستخدميه ومنه أنا إلى الويب المظلم - ماذا تفعل إذا اكتشف غوغل أن بياناتك على الويب المظلممن المحتمل أنه عند استخدام أداة Google One المجانية، تظهر النتائج أنه تمت تصفية معلوماتك. في مثل هذه الحالة، اتخذ خطوات لتقليل الضرر. يُنصح بتغيير كلمة المرور الخاصة بك للحصول على كلمة مرور أكثر قوة لمرة واحدة، بالإضافة إلى تنشيط التحقق على خطوتين لمزيد من الحماية.

باختصار، حماية بياناتك الشخصية أمر ضروري في العصر الرقمي. يمكن أن يساعدك فهم الفرق بين الويب العميق والويب المظلم واستخدام أدوات مثل "تقرير الويب المظلم" في Google One في الحفاظ على أمان معلوماتك.

تعد اليقظة المستمرة والتدابير الاستباقية أمرًا أساسيًا لمنع وقوع بياناتك في الأيدي الخطأ.

source http://www.igli5.com/2023/08/blog-post_378.html

واتساب سوف يقوم بإخفاء عنوان IP الخاص بك في المكالمات .. ستكون جودة المكالمات ضعيفة

سيقوم واتساب بتطبيق ميزة خصوصية جديدة للمكالمات. الهدف من هذه الميزة الجديدة هو حماية المستخدمين من أولئك الذين يمكنهم الاستفادة من مكالمات "التجسس" على مواقعهم.

يواصل تطبيق واتساب العمل على تحسين خصوصية مستخدميه. ومع الأخذ في الاعتبار نقاط الضعف في واتساب التي يمكن التجسس عليك ، من المهم أن تستمر الشبكة الاجتماعية للمراسلة الوصفية في العمل في هذا المجال لضمان أمان أولئك الذين يستخدمون خدماتها. ولهذا السبب يجري العمل بالفعل على حماية IP لمستخدمي واتساب أثناء المكالمات ، وهو أمر مهم إذا أخذنا في الاعتبار احتمالات التجسس على واتساب.- إخفاء ال IP لحماية خصوصيتك في المقابل ستقل جودة المكالمات

لقد تحدثنا مؤخرًا بشكل مطول عن التحسينات التي خطط لها تطبيق واتساب للمستخدمين، ولكن هذا تطور جديد آخر. والأمر هو أن الإصدار التجريبي 2.23.18.15 من تطبيق واتساب لنظام أندرويد يحتوي على إعداد خصوصية يركز على المكالمات عبر التطبيق، وسيتضمن إخفاء عنوان IP الخاص بنا عن محاورنا. وبطبيعة الحال، سيكون له تكلفة المكالمة أيضا أنها ستكون ذات جودة أقل.

وهذه ليست الوظيفة الوحيدة التي يختبرها واتساب في إصداراته التجريبية المتعلقة بالمكالمات. في إصدار واتساب لنظام أندرويد مع الإصدار التجريبي 2.23.18.5، تمت إضافة الوظيفة أيضًا لمنع الناس الذين لم نحتفظ بأرقامهم و الغير المعروفين من إجراء مكالمات إلينا عبر التطبيب ، وهو أمر غير محظور حاليًا. يمكننا حظر من لا نريد أن يتصل بنا، ولكن لا يمكننا منع المستخدمين غير المحفوظين في التقويم لدينا من الاتصال بنا. ومع ذلك، مع هذا التغيير الذي ظهر في النسخة التجريبية، أصبح ذلك ممكنًا الآن.

في صيف 2023، ليس هناك شك في أن واتساب يأخذ تحسين خدماته على محمل الجد. مع تيليغرام كمنافسة دائمة (وغالبًا ما تكون مصدرًا للإلهام)، شهدنا حتى الآن هذا الصيف إضافة ميزة إرسال صور ومقاطع فيديو عالية الجودة بعد سنوات عديدة من الانتظار، ووصول رسائل مقاطع الفيديو الفورية ، وكذلك تحسينات أمنية على WhatsApp Web، و حتى مشاركة الشاشة في مكالمات الفيديو.

تدرك شركة واتساب أنها إذا اعتمدت على أمجادها، فإن منافسيها يمكنهم الانقضاض على مستخدميها. ولهذا السبب فإنهم نشطون حاليًا فيما يتعلق بتحسينات التطبيق . الآن سيتعين علينا أن نرى أي من الوظائف التي يتم اختبارها في نسختها التجريبية ستصل أولاً، لأن هناك العديد من الوظائف الجديدة، سواء من حيث الأمان أو سهولة الاستخدام، والتي يرغب الملايين من المستخدمين في اختبارها بشكل علني.

source http://www.igli5.com/2023/08/ip.html

قم بتنزيل خلفيات حدث آبل القادم الذي ستقدم فيه آيفون 15

يفصلنا أقل من أسبوعين عن تقديم شركة آبل لجهاز آيفون 15 الجديد. أجهزة iPhone التي نعرف عنها كل شيء تقريبًا، إن لم يكن كل شيء. وما من طريقة أفضل لإضفاء البهجة على الانتظار من خلال ارتداء خلفية مستوحاة من الدعوة إلى الحدث الذي أطلقته أمس شركة آبل ، والتي أعلنت أنه سيكون يوم الثلاثاء المقبل 12 سبتمبر.

في الدعوة التي أرسلتها شركة آبل بالأمس، يمكننا رؤية تفاحة عملاقة في المنتصف باعتبارها بطل الرواية. تفاحة يبرز فيها لونان: الرمادي والأزرق. لونان ترددتا شائعات عن تخصيصهما لهاتف iPhone 15 Pro، ويجب أيضًا الأخذ في الاعتبار أنه في الصورة يمكن رؤيتها على شكل حبيبات، وهي الحالة الطبيعية للتيتانيوم، وهي المادة المتوقعة أيضًا للأجهزة.كما هو الحال في مناسبات أخرى ، شارك منشئ المحتوى المعروف عن منتجات آبل ، Basic Apple Guy ، بعض الخلفيات لأجهزة آيفون وiPad وMac، والتي يمكنك من خلالها إظهار تفاحة الدعوة إلى حدث "Wonderlust" في جميع الأجهزة أثناء انتظار اليوم الكبير.

الآن كل ما يمكننا فعله هو الانتظار. والخبر السار الآن هو أننا نعرف بالفعل تاريخ التقديم . يوم 12 سبتمبر المقبل، ينتظرنا يوم عظيم، وما من طريقة أفضل للانتظار من تنزيل خلفيات مستوحى من هذا الحدث.

- الرابط basic apple guy

source http://www.igli5.com/2023/08/15_30.html

الثلاثاء، 29 أغسطس 2023

شركة هواوي تعود إلى الأخبار وتقدم هاتف Huawei Mate 60 Pro الجديد

عادت شركة هواوي إلى عناوين وسائل الإعلام الغربية لبضعة أيام. تتصدر الشركة الأخبار عن هاتفها الذكي الجديد المتميز الذي تم إطلاقه في الصين، وهو Huawei Mate 60 Pro، وهو هاتفها الذكي النجم، والأكثر أهمية لهذا العام . أصبح الآن هاتفا رسميًا ونعرف كل تفاصيل تصميمه المجنون ومواصفاته الداخلية.

يجذب هاتف Huawei Mate 60 Pro الجديد الكثير من الاهتمام بمجرد رؤيته. يتميز بواجهة أمامية بثلاثة فتحات لإيواء المستشعرات والكاميرا. ليس من قبيل الصدفة، فقد عملت الشركة كثيرًا على التعرف ثلاثي الأبعاد الآمن للغاية، ووفقًا لها، كان ذلك فوريًا تقريبًا. توجد بالفعل آراء متناقضة على الإنترنت حول هذه الثقوب الثلاثة وإزالة الشق.في الخلف ، تعد وحدة الكاميرا العملاقة والدائرية هي بطل الرواية مرة أخرى : فهي تحتوي على 3 أجهزة استشعار وفلاش LED. الحداثة الأكثر إثارة للاهتمام هي أن المنطقة الخلفية تمنحه مظهرا متجددًا وأكثر إثارة للاهتمام من الطرازات السابقة.

تعد شاشته واحدة من أكبر الشاشات في المجموعة المتطورة، لذلك نحن نتعامل مع جهاز ذو أبعاد قوية. ومع ذلك، نجد استخدامًا جيدًا للواجهة الأمامية وأسلوبًا فريدًا يتبع خط الطرازات السابقة.

- شاشة 6.82 بوصة:

- OLED LTPO

- معدل تحديث 120 هرتز

- فول اتش دي+

- معالج كيرين 9000

- 12 جيجابايت من ذاكرة الوصول العشوائي

- مساحة تخزين 256 جيجابايت أو 512 جيجابايت أو 1 تيرابايت

- كاميرا خلفية ثلاثية:

* مستشعر 50 ميجابكسل – f/1.4-f/4.0 – مثبت بصري OIS

* مستشعر 12 ميجابكسل – زاوية واسعة – f/2.2

* مستشعر 48 ميجابكسل – عدسة Telephoto – OIS

- الكاميرا الأمامية 13 ميجابكسل – ثلاثية الأبعاد

- USB C ومستشعر بصمة الإصبع على الشاشة

- اتصال 4G LTE

- شهادة IP68

- بطارية بسعة 5000 مللي أمبير

- شحن سلكي سريع بقوة 88 واط

- شحن لاسلكي بقوة 50 واط

- شحن عكسي بقوة 20 وات

- نظام التشغيل HarmonyOS 4

إنه جهاز متطور بلا شك، لكن بعض النقاط تجعله راكدًا تمامًا. لم يتم تحديث معالج سلسلة 9000 كثيرًا وبسبب القيود لا يمكنه استخدام شبكات 5G.

الشاشة تظل عند 120 هرتز ودقة قياسية للغاية. هذه تفاصيل نراها في الطرازات الراقية الأخرى، لكنها تقصر إلى حد ما عندما نتحدث عن الطراز "الاحترافي" الأكثر تقدمًا في السلسلة.

تم الإعلان عن هاتف Huawei Mate 60 Pro في الصين بسعر حوالي 880 دولار لنسخته ذات سعة 512 جيجابايت. التوفر العالمي للهاتف غير معروف تمامًا، لذا يجب عليك الانتظار بصبر إذا كنت مهتمًا.

نتوقع بالفعل أنه لا يحتوي على خدمات غوغل ، لذلك ستكون مشكلة سيتعين عليك التعامل معها إذا كنت مهتمًا. لسوء الحظ، سيكون لهذا الجهاز حصة ضئيلة من السوق إذا وصل إلى السوق العالمية.

source http://www.igli5.com/2023/08/huawei-mate-60-pro.html

تعرف على هذه الأداة الجديدة من مايكروسوفت التي تعطيك صور رائعة يوميا لإستخدامها كخلفية لسطح المكتب

كل ما عليك هو التوجه إلى الرابط أسفل التدوينة لتحميل الأداة من الموقع الرسمي لمايكروسوفت ، الأداة حجمها خفيف ويمكنك تثبيتها بسهولة ، بمجرد أن تنتهي من التثبيت ستلاحظ أن خلفية سطح المكتب قد تغيرت بشكل تلقائي ، و في كل يوم جديد ستقوم الأداة بتحميل خلفية جديدة و عرضها بشكل تلقائي .

و ستظهر لك أيقونة بينغ في الأسفل قرب الساعة ، يمكنك الضغط عليها للحصول على معلومات حول الخلفية الحالية ، أو لتغيير الخلفية أو العودة للخلفية السابقة . و للعلم لسنوات و العديد من المستخدمين يلجؤون إلى أدوات خارجية لتعيين صور بينغ كخلفية ،لكن الآن أصبحت توجد أداة مجانية مدعومة من طرف مايكروسوفت .

- رابط الأداة : Bing Wallpaper

source http://www.igli5.com/2020/04/blog-post_43.html

الموقع الذي سيعيدك إلى الوراء... إستمع إلى موسيقى أي بلد في أي سنة تريدها

في تلك السيارة حدثت له فكرة ، وقرر مشاركتها مع صديقه رافاييل هامبورجر. قرروا معًا إعادة تشغيل Radiooooo ، وهو نوع من آلات الزمن الموسيقية التي يمكننا استكشافها حسب البلد.

على مر السنين ، تم تحديث تصميم هذه المنصة ، حيث تسود خريطة العالم حيث يمكننا الاختيار بين البلدان المختلفة. في الجزء السفلي من الويب يوجد الجزء المهم الآخر من هذه الخدمة: العقود والزمن الذي من خلاله موسيقى ذلك العصر .

يمكننا إنشاء حساب مجانًا ، وبهذه الطريقة ، إذا أحببنا أغنية ، فيمكننا ضرب القلب الذي يظهر في أسفل اليسا لتسجيلها بين المفضلة لدينا.

بالإضافة إلى ذلك ، في الجزء العلوي سنجد ثلاثة أزرار (بطيئة وسريعة وغريبة) تسمح لنا بالإشارة إلى حالتنا الذهنية. نقطة أخرى يجب وضعها في الاعتبار هي أن هناك عددًا من قوائم التشغيل ذات الموضوعات الرائعة حقًا.

رابط الموقع : Radiooooo

source http://www.igli5.com/2020/07/blog-post_99.html

شركتان فقط ضمن قائمة أفضل 10 هواتف محمولة مبيعًا حتى الآن هذا العام .. إليك الترتيب

تعد آبل سامسونغ العلامتين التجاريتين الوحيدتين من بين أفضل 10 هواتف محمولة مبيعًا حتى الآن في عام 2023. ووفقًا لتقرير شركة الاستشارات اللندنية Omdia ، فإن غالاكسي و آيفون يحتلان جميع المراكز. أدناه سنعرض لك القائمة بأكملها ، مع النماذج العشرة التي تتكون منها، ومقارنتها مع تلك الموجودة في عام 2022.

الهاتف المحمول الأكثر مبيعًا لعام 2023 هو iPhone 14 Pro Max، حيث تم بيع 26.5 مليون وحدة. الجهاز الذي تم إصداره في سبتمبر 2022 موجود في الأعلى، وتتبعه به الإصدارات الشقيقة له . يحتل آيفون 14 برو وآيفون 14 المركزين الثاني والثالث، مع بيع 21 و16.5 مليون وحدة على التوالي.ومع ذلك، فإن تفوق آبل لا يقتصر على منصة التتويج ، بل يمتد إلى المركز الرابع، الذي يحتله هاتف آيفون 13. وبعد مرور عامين تقريبًا على إطلاقه، لا يزال يقاوم على قائمة أفضل الهواتف مبيعًا. وفي الواقع، كان العام الماضي هو الأكثر نجاحًا في النصف الأول من العام، حيث بلغ 33.7 مليون وحدة مباعة .

من المركز الخامس إلى المركز التاسع جميعهم ينتمون إلى سامسونغ . أول هاتف محمول ليس آيفون هو غالاكسي A14 ، حيث تم بيع 12.4 مليون وحدة ليحتل المركز الخامس . يليه Galaxy S23 Ultra (9.6 مليون)، وGalaxy A145G (9 ملايين)، وGalaxy A54 5G (8.8 مليون)، وGalaxy A34 5G (7.1 مليون).

وتعود شركة آبل إلى المركز الأخير، حيث يحتلها هاتف آيفون 11 الذي بيعت منه 6.9 مليون وحدة.

وإذا قارنا أرقام عام 2023 بأرقام عام 2022، سندرك أنها انخفضت. يتم شراء عدد أقل من الهواتف المحمولة الجديدة هذا العام بسبب الركود الاقتصادي وانتشار شراء الأجهزة المستعملة. جانب آخر ملحوظ هو أن شياومي تم استبعادها من القائمة حيث للم تستطع منافسة آبل وسامممسونغ .

source http://www.igli5.com/2023/08/10_29.html

يمكن أن تتفوق غوغل على سامسونغ وتضمن تحديثات أندرويد لمدة 5 سنوات لجهاز Pixel 8

حاليًا ، تعد هواتف آيفون من آبل هي الهواتف الذكية في السوق التي تحظى بأكبر قدر من الدعم من العلامة التجارية ، حيث أن iPhone XS ، الذي وصل إلى السوق في عام 2018 مع نظام التشغيل iOS 12، سيحصل على نظام التشغيل iOS 17 هذا الخريف، يليه هاتف سامسونغ غالاكسي ، الذي حصل على 4 سنوات من تحديثات أندرويد و5 سنوات من التحديثات الأمنية.

أقل بقليل من الشركة الكورية توجد هواتف غوغل بيكسل ، التي تتلقى 3 تحديثات لنظام التشغيل أندرويد ولديها 5 سنوات من التصحيحات الأمنية المضمونة ، ولكن هذا قد يتغير قريبًا جدًا، نظرًا لأن التسريب الأخير يضمن أن Pixel 8 و Pixel 8 Pro المستقبليين يمكن أن يحصلان على 5 سنوات من تحديثات أندرويد ، وبذلك تتفوق على سامسونغ .

كما جاء في الوسيط المتخصص 9to5Google ، تخطط شركة غوغل لزيادة الدعم لتحديثات أندرويد على Google Pixel 8 و8 Pro وعلى الأجهزة اللاحقة لمدة تصل إلى 5 سنوات كحد أقصى، بطريقة تجعل Pixel 8 ، والتي سيصلون مع أندرويد 14، سيكون لديهم دعم حتى أندرويد 19.

بدءًا من Google Pixel 6 ، الذي كان أول جهاز طرفي للشركة يحتوي على معالج Tensor، بدأت شركة غوغل في تقديم تحديثات نظام التشغيل أندرويد لمدة 3 سنوات و5 سنوات من التحديثات الأمنية التي تتضمن إجمالي 24 تصحيحًا للتحديثات الأمنية الشهرية ، شيء أقل من 4 سنوات من تحديثات أندرويد التي تقدمها سامسونغ ليس فقط في هواتفها الذكية المتطورة ولكن أيضًا في بعض أجهزتها الأرخص.

لهذا السبب، تريد غوغل الآن أن تضع نفسها كعلامة تجارية للهواتف الذكية التي تعمل بنظام أندرويد والتي تتمتع بأفضل دعم في السوق، حيث تقدم عامًا إضافيًا من التحديثات مقارنة بشركة سامسونغ ، وهي تفاصيل قد تكون نقطة لصالح Pixel 8 مقارنة بـغالاكسي S23.

source http://www.igli5.com/2023/08/5-pixel-8.html

ستتمكن قريبًا من الرد على حالات واتساب باستخدام الصورة الرمزية المتحركة الخاصة بك

تعد الصور الرمزية المخصصة في واتساب ميزة عملية ومفيدة جدًا لأولئك الذين لا يحبون إظهار وجوههم في صور الملف الشخصي ولا يتم تشجيعهم على تجربة مولدات الصور المدعومة بالذكاء الاصطناعي. ويبدو أن شعبيتها قد وصلت إلى مستوى معين، لدرجة أن واتساب يقوم بإعداد ميزة جديدة في خدمة المراسلة الخاصة به تتعلق بهذه الصور الرمزية.

ما يكشفه الإصدار التجريبي الجديد هو أنك ستتمكن من الرد على الحالات التي تنشرها جهات الاتصال الخاصة بك باستخدام نفس الصورة الرمزية المخصصة. وكما هو منطقي، فإن هذه الحداثة في مرحلة الاختبار، وقد لا يستغرق الأمر وقتًا طويلاً حتى تصل إلى الهواتف المحمولة.دعونا نتذكر أنه حتى الآن، يسمح تطبيق واتساب بنوعين من الردود على حالات جهات الاتصال. إما من خلال الكتابة أو باستخدام مجموعة صغيرة من الرموز التعبيرية. إن إضافة صور رمزية مخصصة إلى هذه المعادلة يشبه الحالة الأخيرة.

بمعنى آخر، يمكن أن يكون تحت تصرفك ستة رموز تعبيرية تمثل الصورة الرمزية الخاصة بك بوجوه أو أوضاع مختلفة. سواء مع الإبهام، أو العيون على شكل قلب، أو البكاء بالضحك، واليد التي تشير إلى 100 درجة ، أو البكاء بحزن ، وحتى خيار بفم خاضع للرقابة.

سيعطي هذا مزيدًا من التنوع والشخصية لطريقتك في التعليق على الحااات في واتساب. سيتم العثور على خيار الرد بالصورة الرمزية المخصصة في علامة تبويب إضافية بجوار الرموز التعبيرية . يكشف الإصدار التجريبي عن ما يصل إلى ست صور للصورة الرمزية المخصصة التي تعبر عن مشاعر مختلفة ، ولكن من الممكن أن يكون في النهاية عدد رموز تعبيرية أكثر.source http://www.igli5.com/2023/08/blog-post_543.html

يقوم Microsoft Edge بإزالة بعض 5 ميزات من متصفحك

منذ أن توقفت عن أن تكون بديلاً لمتصفح Internet Explorer الأسطوري واختارت Chromium (الإصدار مفتوح المصدر من كروم) كأساس لمتصفحها، أصبح Microsoft Edge واحدًا من أفضل البدائل لمتصفح غوغب واسع الانتشار سواء من حيث الأداء والوظائف.

إذا أخبرناك قبل بضعة أسابيع أن الإصدار التجريبي الأخير من Microsoft Edge، ورقم الإصدار 117، يتضمن وظيفة ستكون مسؤولة عن حفظ لقطات الشاشة لجميع مواقع الويب التي تزورها، والتي يتم تعطيلها افتراضيًا، فقد أصبحت الآن وظيفة جديدة ويؤكد التسريب أن هذا الإصدار نفسه سيزيل أيضًا بعض الميزات من متصفح الويب الخاص بشركة مايكروسوفت .وكما أكد Neowin، فقد أعلنت شركة مايكروسوفت خلال إطلاق الإصدار 117 من متصفح Edge عبر القناة التجريبية عن جميع الميزات الجديدة لهذا الإصدار الجديد، بما في ذلك إزالة خمس ميزات من المتصفح بهدف "تحسين تجربة المستخدم النهائي" و تبسيط قائمة المزيد من الأدوات."

الوظائف الخمس التي ستختفي من Microsoft Edge هي التالية :

- Math Solver (ميزة حل الرياضيات)

- Picture Dictionary (قاموس الصور )

- Dating

- Grammar Tools (أدوات القواعد)

- Kids Mode (وضع الاطفال)

لم تحظى أي من هذه الميزات بشعبية كبيرة، ولا نعتقد أن أحدًا سيفتقدها، على سبيل المثال، أعلنت مايكروسوفت عن "Dating" في عام 2021 وبعد بضعة أشهر فقط أخفتها في قائمة "المزيد من الأدوات" الإضافية، وMath Solver هو متاح أيضًا بشكل مستقل كتطبيق على كل من أندرويد وiOS.

من بين جميع هذه الميزات، ربما يكون أشهرها هو وضع الأطفال، وهي ميزة سمحت للآباء بوضع بعض عناصر التحكم على ما يمكن أن يفعله أطفالهم في المتصفح، مثل زيادة حماية التتبع وتعيين البحث الآمن على أعلى مستوياته.

ستقوم مايكروسوفت بإصدار الإصدار الثابت من Edge 117 في الأسبوع الذي يبدأ في 14 سبتمبر وسيكون متاحًا على أنظمة التشغيل الويندوز 10 والويندوز 11 وmacOS لينكس . إذا كنت ترغب في تجربة الإصدارات الجديدة من Edge قبل البقية ، فيمكنك التسجيل في برنامج Edge Insider وتنزيل أحدث إصدار من Canary أو Dev أو Beta من موقعه الرسمي على الويب.

source http://www.igli5.com/2023/08/microsoft-edge-5.html

الاثنين، 28 أغسطس 2023

أنشأ شخص ما حسابًا مزيفًا لـ Tim Cook على إنستغرام ، وتابعه بعض المسؤولين التنفيذيين في شركة آبل

على الرغم من أن بعض المسؤولين التنفيذيين في شركة آبل لديهم حساب على إنستغرام ، إلا أن الحقيقة هي أن أحدهم، وربما يكون واحدًا من أهمهم ، ليس لديه ملف شخصي خاص به على شبكة Meta الاجتماعية وهو Tim Cook. وبدا الأمر كذلك حتى قبل أيام قليلة ، ظهر حساب على إنستغرام للرئيس التنفيذي لشركة أبل، ولكن من الواضح أنه كان حسابا ًمزيفًا. على الرغم من أن العديد من المديرين التنفيذيين قاموا بمتابعته.

على الرغم من أن تيم كوك موجود على تويتر ، وبالضبط منذ عام 2013، إلا أن الحقيقة هي أنه لم ينضم أبدًا إلى إنستغرام . بدا الأمر على هذا النحو حتى وقت قريب، عندما تم الكشف عن إنشاء حساب بإسمه . حساب من المفترض أنه حقيقي لأن بعض المديرين التنفيذيين لشركة Apple، الذين لديهم حساب داخل المنصة، تابعوه.تم إنشاء هذا الحساب باسم الملف الشخصي tim.d.cook@ في يوليو 2023. وكان أول منشور نشره عبارة عن صورتين احتفل بهما بيوم التصوير الفوتوغرافي في 20 أغسطس، وهو منشور نشره أيضًا على تويتر في نفس اليوم . المنشور الثاني كان بعد ثلاثة أيام، في 23 أغسطس، حيث ذكر أنه كان من الممكن بناء أطراف صناعية للكلاب بمساعدة جهاز LiDAR الخاص بجهاز آيفون.

وبعد أن أصبح معروفًا وجود هذا الملف الشخصي، اكتشفوا من وسيط 9to5mac أن الحساب مزيف لم يقم تيم كوك بإنشائ، على الرغم من ذلك، كان يتابعه المديرون التنفيذيون لشركة أبل مثل ليزا جاكسون، وآلان داي، بالإضافة إلى موظفي الشركة الآخرين.

تمت إزالة الحساب بالفعل بواسطة إنستغرام ، مما يثبت أنه لم يتم إنشاؤه بواسطة الرئيس التنفيذي لشركة آبل . تيم كوك ليس شخصًا نشطًا جدًا على الشبكات الاجتماعية ، كما أنه ليس شخصًا يتحدث كثيرًا عن حياته الخاصة، فقد كان دائمًا غامضًا جدًا في هذا الجانب.

source http://www.igli5.com/2023/08/tim-cook.html

مجموعة من أفضل أدوات فك تشفير فيروسات الفدية مقدمة من شركات مشهورة

فيروسات الفدية أو Ransomware من أخطر أنواع الفيروسات التي يمكنها تقييد المستخدمين وتشفير ملفاتهم ويمنعهم من الوصول إليها حتى يتم دفع فدية. وبما أن معظمنا لا يستطيع دفع الفدية والتي تكون آلاف الدولارات فسنتعرف في تلك التدوينة على مجموعة من أدوات فك تشفير الملفات المتأثرة بفيروسات الفدية.

- أداة Kaspersky Rakhni Decryptorأحد برامج فك تشفير برامج الفدية الفعالة المتاحةللويندوز ويمكنه فك تشفير الملفات المشفرة بواسطة أحدث وأشهر برامج الفدية مثل Aura و Rakhni و Autoit و Rotor و Plextor و Lamer و Chimera وغير ذلك الكثير.

- أداة Trend Micro Lock Screen Ransomware

هناك نوع من برامج الفدية يقوم بقفل الشاشة ويحد من وصول المستخدمين إلى الحاسوب ككل لذلك تم تصميم أداة برنامج الفدية Trend Micro Lock Screen Ransomware لفك تشفير شاشة القفل.

- أدوات Avast anti-ransomware tools

تأتي أداة مكافحة برامج الفدية من Avast مخصصة لنوع معين من برامج الفدية على عكس البرامج الأخرى. كما توفر ماسح ضوئي نشط للفيروسات يعمل في الوقت الفعلي لحماية الحاسوب.

- برنامج BitDefender Anti-ransomware

هو عبارة عن درع حماية من برامج الفدية وليس برنامج فك تشفير، فهو يمكنه حماية جهازك من CTB-locker و Petya و Locky و TeslaCrypt ransomware. تهدف أداة T إلى إيقاف هجوم برامج الفدية قبل تشفير أي ملفات.

أداة قوية جداً وتنجح معظم الأوقات في فك تشفير الملفات المشفرة بواسطة برامج الفدية الرئيسية. ويمكنه بسهولة فك تشفير الملفات المشفرة بواسطة Apocalypse و Xorist و Stampado و BadBlock Ransomware.

---------

من طرف \ البهي

source http://www.igli5.com/2023/08/blog-post_435.html

إذا كانت لديك قناة على اليوتيوب فستحتاج هذه الطريقة عند نشر روابط من قناتك للحصول على مشاهدات عالية

اليوتيوب من أكثر المواقع زيارة ويعمل الكثير من الناس عليه لتحقيق ربح مادي ، ومن طرق التسويق للفيديوهات هو نشرها على الفيسبوك أو إنستجرام لما تحصل عليه من مشاهدات عالية لكن عند فتح رابط لفيديو يوتيوب من خلال الفيسبوك يتم فتحه داخل التطبيق أو في المتصفح. لذلك سنتعرف في تلك التدوينة على طريقة لفتح الفيديوهات على التطبيق الرسمي مباشرة دون فتحها على فيسبوك او انستجرام.

لفتح روابط الفيديوهات بشكل مباشر على التطبيق الرسمي لليوتيوب خارج تطبيق فيس بوك على نظام أندرويد او الايفون سنستخدم موقع ytbe.one الذي يمكنك من تحويل رابط مقاطع الفيديو على اليوتيوب إلى رابط سيتم فتحه مباشرةً في تطبيق الرسمي لليوتيوب عند الضغط عليه. قم بالدخول للموقع من الرابط اسفل التدوينة وقم بالتسجيل في الموقع وكل ما عليك فعله هو نسخ رابط الفيديو ولصقه في خانة الموقع واضغط Ok كما في الصورة.سيعطيك الموقع رابط قم بنسخه من زر Copy كما في الصورة.

قم بنشر الرابط في صفحتك على الفيسبوك أو إنستجرام وعندما ينقر المستخدم على الرابط فسيفتح فيديو اليوتيوب الخاص بك مباشرة في تطبيق اليوتيوب بدلاً من المتصفح .يمكنك العودة إلى لوحة التحكم هذه للتحقق من عدد النقرات على الرابط والتي سيتم عرضها في المربع.

-موقع : ytbe.one

------------

من طرف \ البهي

source http://www.igli5.com/2023/08/blog-post_437.html

استكشف الهدف الرئيسي من اختبار الاختراق كاستراتيجية مهمة للأمن السيبراني

في المشهد الديناميكي للأمن السيبراني، حيث تظهر التهديدات ونقاط الضعف الجديدة بوتيرة تنذر بالخطر، ظهرت خدمات اختبار الاختراق كاستراتيجية دفاعية مهمة لحماية المستخدمين. تتعمق هذه المقالة في الأهداف الدقيقة في اختبار الاختراق، وتلقي الضوء على مهمتها الأساسية وأهميتها العميقة في تحصين البنى التحتية الرقمية ضد التدخلات والاختراقات الغير مصرح بها.

- مفهوم اختبار الاختراق:اختبار الاختراق، الذي يشار إليه غالبًا باسم القرصنة الأخلاقية، هو عملية دقيقة وخاضعة للرقابة تتضمن فحص الأنظمة والشبكات والتطبيقات والأصول الرقمية للمؤسسة بهدف تحديد نقاط الضعف المحتملة. قد تؤدي نقاط الضعف هذه، إذا تم استغلالها من قبل جهات ضارة، إلى الوصول غير المصرح به، وانتهاكات البيانات، وغيرها من الاختراقات الأمنية. إن الهدف الأساسي من اختبار الاختراق هو محاكاة هجمات العالم الحقيقي وتقييم الوضع الأمني للمؤسسة للتأكد من قابليتها لمواجهة التهديدات السيبرانية.

- الهدف الرئيسي من اختبار الاختراق: ضمان الأمن المرن:

يتمثل الهدف الأساسي لاختبار الاختراق في جوهره في تعزيز المرونة الأمنية للمؤسسة من خلال تحديد الثغرات الأمنية ومعالجتها قبل أن يتمكن مجرمو الإنترنت من استغلالها. وفقًا لبحث أجراه معهد Ponemon ، شهدت 64٪ من المؤسسات هجومًا إلكترونيًا ناجحًا في فترة سنة واحدة، حسب تقرير تكلفة خرق البيانات لعام 2023 من معهد بونيمون، ما يبرز أهمية الإجراءات الاستباقية مثل اختبار الاختراق.

من خلال محاكاة سيناريوهات الهجوم المختلفة، يوفر اختبار الاختراق نهجًا استباقيًا للكشف عن نقاط الضعف داخل البنية التحتية الرقمية. تمكن هذه العملية الحاسمة المؤسسات من تنفيذ تدابير أمنية قوية، وبالتالي حماية البيانات الحساسة، وضمان استمرارية التشغيل، والحفاظ على سمعة العلامة التجارية.

- الكشف عن نقاط الضعف:

يستخدم اختبار الاختراق مزيجًا استراتيجيًا من الأدوات الآلية والتقنيات اليدوية للكشف عن نقاط الضعف التي قد لا تظهر على الفور. إذ يتعمق هذا النوع من الاختبارات الأمنية في تطبيقات البرامج وأنظمة التشغيل وتكوينات الشبكة وحتى التفاعلات البشرية لاكتشاف نقاط الضعف المحتملة. من خلال تحليل واختبار هذه الجوانب بدقة، يكشف مختبرو الاختراق عن السبل المحتملة التي يمكن للمهاجمين من خلالها الحصول على وصول غير مصرح به، أو التلاعب بالبيانات الحساسة. تؤكد هذه الإحصائية على الحاجة الملحة لتحديد الثغرات الأمنية والتخفيف من حدتها بشكل استباقي من خلال طرق مثل اختبار الاختراق.

- إنشاء سيناريوهات لهجمات واقعية:

جزء لا يتجزأ من عملية اختبار الاختراق هو إنشاء سيناريوهات هجوم واقعية تعكس التكتيكات والتقنيات والإجراءات (TTP) التي يستخدمها مجرمو الإنترنت الحقيقيون. يوفر هذا النهج للمنظمات فهمًا شاملاً لكيفية حدوث الخرق المحتمل ويسمح لهم بتقييم التأثير المحتمل على الأنظمة والبيانات العامة. من خلال محاكاة هذه السيناريوهات، يمكّن مختبرو الاختراق المؤسسات من تقييم قدرات الاستجابة للحوادث وتطوير استراتيجيات فعالة للتخفيف من الانتهاكات والسيطرة عليها بسرعة.

- نهج مخصص للأمن:

في مجال الأمن السيبراني، يعتبر نهج واحد يناسب الجميع غير كافٍ. تمتلك كل مؤسسة مجالا رقميًا فريدًا يتميز بأصول وتقنيات وتعقيدات تشغيلية متميزة. يتخذ اختبار الاختراق نهجًا مخصصًا، حيث يتم تخصيص التقييم لمراعاة الاحتياجات المحددة للمؤسسة، وتفاصيل الصناعة، ومحاولات التهديد المحتملة. تضمن هذه المنهجية الفردية أن يتم فحص نقاط الضعف بشكل شامل، مع معالجة المتطلبات الأمنية الدقيقة للمؤسسة.

- التحسين المستمر:

اختبار الاختراق ليس حدثًا منفردًا ولكنه عملية مستمرة. مع تقدم التقنيات وظهور نقاط ضعف جديدة، يجب أن تظل المنظمات يقظة في سعيها لتحقيق الأمن من خلال استغلال وظائف الأمن السيبراني. يُمكِّن اختبار الاختراق المنتظم المؤسسات من تعزيز دفاعاتها باستمرار والبقاء مسيطرة على التهديدات الناشئة. علاوة على ذلك، يلعب اختبار الاختراق دورًا محوريًا في مساعدة المؤسسات على تلبية متطلبات الامتثال التي تفرضها معايير الصناعة، مثل معيار أمان بيانات صناعة بطاقات الدفع (PCI DSS) واللائحة العامة لحماية البيانات (GDPR).

- الاستفادة من أفضل منهجيات الصناعة:

يعتمد اختبار الاختراق على أفضل الممارسات والمنهجيات الراسخة في الصناعة لضمان اتباع نهج شامل ومنهجي لتحديد نقاط الضعف. يتبع مختبرو الاختراق المحنكون أطرًا منظمة، مثل NIST Special Publication 800-115، لتوجيه تقييماتهم. تتضمن هذه المنهجية عادةً عدة مراحل، بما في ذلك الاستطلاع لجمع المعلومات حول الهدف، ومسح الثغرات الأمنية لتحديد نقاط الضعف المحتملة، والاستغلال للتحقق من نقاط الضعف، وتحليل ما بعد الاستغلال لتحديد مدى الاختراق، وأخيراً، إعداد التقارير لتقديم رؤى وتوصيات قابلة للتنفيذ.

من خلال الالتزام بالمنهجيات الموحدة مثل دليل اختبار أمان تطبيق الويب المفتوح (OWASP) ومعيار تنفيذ اختبار الاختراق (PTES)، يمكن للمؤسسات أن تطمئن إلى أن أنظمتها وتطبيقاتها تخضع لعمليات تقييم صارمة تغطي مجموعة واسعة من الهجمات المحتملة. ويضمن هذا النهج اكتشاف نقاط الضعف عبر طبقات مختلفة من البنية التحتية الرقمية.

- استراتيجيات تحديد أولويات المخاطر والتخفيف من حدتها:

تحديد الثغرات ليس سوى الخطوة الأولى في عملية اختبار الاختراق. ومن الجوانب المهمة أيضًا تحديد أولويات هذه الثغرات بناءً على تأثيرها المحتمل وإمكانية استغلالها. يتعاون مختبرو الاختراق بشكل وثيق مع المؤسسات لتقييم الآثار التجارية لكل ثغرة أمنية، مع مراعاة عوامل مثل الخسارة المالية المحتملة، والضرر الذي يلحق بالسمعة، والامتثال التنظيمي.

بمجرد تحديد أولويات نقاط الضعف، يقدم مختبرو الاختراق توصيات قابلة للتنفيذ للتخفيف منها. تشمل هذه التوصيات مجموعة من الاستراتيجيات، من الإصلاحات الفنية والتصحيحات إلى التغييرات الإجرائية وتدريب المستخدم. يسمح هذا النهج القائم على المخاطر للمؤسسات بتخصيص مواردها بشكل فعال، مما يضمن معالجة نقاط الضعف الأكثر أهمية على الفور وأن جهود العلاج تتماشى مع أهداف العمل الشاملة.

- الاختبار عبر البيئات المتنوعة:

غالبًا ما تعمل المؤسسات الحديثة في بيئات معقدة ومتعددة الأوجه تغطي الأنظمة المحلية والأنظمة الأساسية السحابية وتطبيقات الهاتف المحمول والشبكات المترابطة. يوسع اختبار الاختراق مدى وصوله عبر هذه البيئات المتنوعة لضمان تحديد نقاط الضعف عبر جميع أسطح الهجوم المحتملة. يحمي نهج الاختبار الشامل هذا من نقاط الضعف التي قد تنشأ من التفاعل بين التقنيات والبيئات المختلفة.

على سبيل المثال، قد يتضمن اختبار الاختراق تقييم كيفية تفاعل التطبيق مع قاعدة البيانات الأساسية الخاصة به، وكيفية تدفق البيانات بين الخوادم المحلية والخدمات السحابية، وما إذا كانت تطبيقات الهاتف المحمول تلتزم بممارسات التشفير الآمنة. من خلال طرح شبكة واسعة وتقييم شامل للنظام البيئي بأكمله، يوفر اختبار الاختراق رؤية شاملة للوضع الأمني للمؤسسة ويسلط الضوء على نقاط الضعف المحتملة التي يمكن لمجرمي الإنترنت استغلالها.

في النهاية، الهدف الرئيسي من اختبار الاختراق يتجاوز مجرد تحديد نقاط الضعف؛ إنه مسعى استراتيجي مصمم بدقة لتمكين المؤسسات من تحصين قلاعها الرقمية ضد الانتشار المستمر للتهديدات السيبرانية. من خلال الكشف عن نقاط الضعف ومحاكاة الهجمات وتعزيز التحسين المستمر، يضمن اختبار الاختراق أن تظل المؤسسات مرنة في مواجهة المخاطر الإلكترونية المتطورة باستمرار. في عصر يتميز بالتقدم التكنولوجي والتهديدات السيبرانية، يظل اختبار الاختراق أداة لا غنى عنها لضمان الأمن السيبراني. إنها تقف كحارس قوي للأصول الرقمية وحارس لحماية البيانات، وتحمي المؤسسات بثبات من جميع التهديدات المحتملة.

source http://www.igli5.com/2023/08/blog-post_547.html

إذا كنت تريد هاتفًا يتم شحنه بسرعة البرق وفي دقائق قليلة جدا ، فهذه هي الهواتف التي يجب عليك شراءها

أصبح الشحن السريع أحد العناصر الأكثر شيوعًا بين الهواتف المحمولة الحالية. في الواقع ، من الصعب العثور على هواتف جديدة تتمتع بقدرات شحن أقل من 15-18 واط. على الرغم من أن معظم الشركات المصنعة ملتزمة بالشحن السريع ، إلا أن هناك بعض الشركات التي تفعل ذلك بقوة أكبر من غيرها. إذا كنت تريد هاتفًا محمولاً يتم شحنه بسرعة ، فسنخبرك في هذه المقالة ما هي العلامات التجارية التي يجب عليك الاهتمام بها.

هناك جانب مشترك بين الشركات المصنعة الثلاثة التي تمتلك أسرع الهواتف الذكية في الشحن، وهو أن الشركات الثلاث جميعها من الصين. بفضل عمل هذه العلامات التجارية ، يمكنك الاستمتاع بهاتف محمول ببطارية رائعة يتم شحنها خلال 20 دقيقة فقط ، بل وحتى أقل. دعونا نرى ما هي تلك الشركات التي يجب أن تعطيها الأولوية وغيرها من البيانات المثيرة للاهتمام حول بيع الهواتف المحمولة ذات الشحن السريع في الأشهر الأخيرة.إذا كنت ترغب في الحصول على هاتف مزود بأقوى شحن سريع، فيجب عليك إلقاء نظرة على الهواتف الذكية من Realme . يمكن للشركة الصينية أن تفتخر بتطوير أسرع شحن مدمج في هاتف Realme GT 3. لا يدعم هذا الهاتف الذكي أكثر ولا أقل من 240 واط من الطاقة، مما يسمح له بشحن البطارية البالغة 4600 مللي أمبير بالكامل في أقل من 10 دقائق.

كما نقول ، يعد هاتف Realme GT 3 حاليًا أسرع هاتف محمول في الشحن في السوق بأكمله ، ولا يوجد أي هاتف آخر يضاهي تلك الـقوة 240 واط. يعد هذا مثاليًا عندما تجد هاتفك فارغا قبل مغادرة المنزل مباشرة، لأنه يحتاج فقط إلى 4 دقائق مع الشاحن للحصول على نصف طاقته. بالإضافة إلى ذلك، من المهم أيضًا ملاحظة أن الشاحن بقوة 240 واط متضمن في العلبة، مما سيوفر عليك شراء المحول بشكل منفصل.

ضمن كتالوج Realme، يتم أيضًا شحن Realme GT Neo 3 بسرعة كبيرة، كن حذرًا، لأن هذا الهاتف المحمول له نسختين، أحدهما بقوة 80 واط والآخر بقوة 150 واط. نشير إلى الأخير، والذي يسمح بشحن الهاتف بالكامل خلال 16 دقيقة فقط. كما أنه يأتي مع الشاحن، مرة أخرى نقطة لصالح Realme.

العلامة التجارية الثانية التي يجب أن تنظر إليها هي شياوميي ، لأنه يوجد ضمن كتالوجها Xiaomi Redmi Note 12 Discovery Edition. يحتوي هذا الهاتف الذكي على العديد من الميزات المثيرة للاهتمام، ولكن هناك ميزة تجذب انتباهنا بقوة : الشحن السريع بقوة 210 واط. تتيح هذه القوة للبطارية التي تبلغ سعتها 4,300 مللي أمبير أن تحتاج إلى 9 دقائق فقط للوصول إلى 100%.

العلامة التجارية الثالثة التي يجب أن تنتبه إليها هي vivo، التي تمتلك هاتف vivo iQOO 10 Pro الذي يتم شحنه بقوة هائلة تبلغ 200 واط. وبفضل هذا الشحن السريع، يصل شحن الهاتف إلى 100% بعد 10 دقائق فقط من توصيله بالشاحن. مرة أخرى، نواجه علامة تجارية مقرها الصين ملتزمة بالشحن السريع الذي يتجاوز 200 واط، في هذه الحالة لشحن بطارية تبلغ 4700 مللي أمبير في الساعة.

وخلافًا لما كان عليه الحال قبل بضع سنوات، لم يعد المستخدمون بحاجة إلى عدة ساعات لشحن هواتفهم بالكامل، وهو التغيير الذي انعكس تمامًا على المبيعات. ووفقا لدراسة أجرتها شركة Counterpoint Research ، فإن بيع الهواتف المحمولة ذات الشحن السريع يمثل ما يقرب من 80% من إجمالي المبيعات خلال الربع الأول من عام 2023.

يعد النمو مقارنة بالسنوات الأخرى مثيرًا للإعجاب: فقد شكلت مبيعات الهواتف الذكية سريعة الشحن 74٪ من الإجمالي خلال الربع الأول من عام 2022 و 29٪ فقط في الربع الأول من عام 2018. وتتطلب جوانب مثل اتصال 5G والقوة الأكبر للمعالجات مزيدًا من الطاقة من لذا من الجيد معرفة أن الشحن السريع يتحسن بنفس المعدل بحيث يحتاج المستخدمون إلى وقت أقل مع الشاحن.

source http://www.igli5.com/2023/08/blog-post_865.html

قم بتحويل موقع ضغط الصور الشهير TinyGUI الى برنامج بهذه الطريقة

معظمنا لديه الآلاف من الصور التي تستهلك الكثير من المساحة لكن لا يمكن حذفها لأنها تمثل ذكريات خاصة بنا لذلك نلجأ لضغط تلك الصور وتقليل حجمها بطريقة لا تؤثر على جودتها ومن أفضل البرمجيات التي تفعل ذلك موقع TinyGUI لذلك سنتعرف في هذه التدوينة على طريقة للحصول على أداة مستنسخة من هذا الموقع تمكنك من ضغط 500 صورة شهرياً وقابلة للتجديد بسهولة.

برنامج TinyPNG مجاني وحجمه خفيف للويندوز يمكن استخدامه لضغط الصور وتقليل حجمها دون التأثير بوضوح على الجودة وهو مستنسخ من خدمة TinyPNG الشهيرة لضغط الصور ولكن باستخدامك لهذا البرنامج ستختصر هذه العملية بشكل كبير فلن تحتاج إلى فتح المتصفح والانتقال للخدمة ورفع الصورة وتنزيل النسخة المضغوطة. قم بالحصول على مفتاح API من موقع TinyPNG من خلال الرابط قم بالدخول لصفحة مطوري TinyPNG ثم قم بإدخال اسمك والبريد الإلكتروني ليتم ارسال المفتاح إليكقم بتحميل البرنامج من الرابط اٍسفل التدوينة وبعد تشغيل البرنامج أدخل مفتاح API الذي تلقيته واضغط على زر Save. وكل مفتاح API سيسمح لك بضغط ما يصل إلى 500 صورة شهريًا مجانًا قبل الحاجة لطلب مفتاح جديد.

يمكنك البدء في ضغط الصور مباشرة عن طريق السحب والافلات للصور داخل النافذة أو من زر "Choose Image Files" وسيبدأ في عملية الضغط على الفور وإضافة النسخ المضغوطة في نفس المجلد حيث توجد الصور الأصلية.

يمكنك إستبدال الصور الأصلية بالمضغوطة من خيار "Replace Original Image" لمنع تكرار الصور البرنامج ويدعم البرنامج صيغ الصور المشهورة وهي JPEG و PNG و WebP.

- برنامج TinyPNG

source http://www.igli5.com/2022/09/tinygui.html

المشاركات الشائعة

-

في إعلان يمكن أن يعيد تعريف مشهد تطوير الذكاء الاصطناعي المحلي بالكامل، كشفت ASUS اليوم عن أحدث حواسيبها العملاقة المدمجة: ASUS Ascent GX10....

-

الاعتماد فقط على الحظ أو التوصيات دون معرفة ما يجري فعلاً في السوق، قد يؤدي إلى قرارات غير مدروسة. أما المتداول الذي يستثمر وقته في التعلم ا...

-

أصبحت الخصوصية واحدة من أهم القضايا في عالمنا الرقمي اليوم، حيث نقضي جزءًا كبيرًا من حياتنا عبر الإنترنت، بدءًا من إدارة حساباتنا على وسائل ...

-

يبحث الكثير عن معنى اسم كنان، وكما هى العادة فى موقعنا “نجوم مصرية” نحرص على كتابة العديد من المقالات التي توضح معاني أبرز الأسماء للذكور و...

-

عند فتح تطبيق اليوتيوب، سترى صفحة رئيسية تحتوي على أحدث المشاهدات ومقاطع الفيديو الموصى بها والمزيد، ومن المحتمل أنك أوقفت التشغيل التلقائي....

-

يقترب موعد نهاية الدعم لنظام التشغيل الويندوز 10 في 14 أكتوبر 2025، ويسارع العديد من أجهزة الكمبيوتر بالفعل إلى التحديث إلى نظام التشغيل الج...

-

في بعض الأحيان قد يؤدي تحديث روتيني لنظام التشغيل إلى كسر بعض ميزات الأمان المهمة للغاية، وفي هذه الحالة حدث ذلك مع Windows Hello. بعد أح...

-

تنفس مستخدمو تيك توك الأمريكيون الصعداء. أعلن الرئيس الأمريكي دونالد ترامب،د على شبكته الاجتماعية "تروث سوشيال"، أن إدارته تستعد ل...

-

لقد سيطرت السريالية على البيت الأبيض. بعد أن فرض دونالد ترامب الرسوم الجمركية على الكوكب بأكمله . واعتبار نفسه ملك العالم الذي يفرض العقوبا...

-

على الرغم من أن متجر إضافات غوغل كروم آمن بشكل عام، فقد وجد تقرير أمني العشرات من الإضافات المصابة. وقد أدى هذا التحذير إلى وضع المجتمع في ح...

أرشيف المدونة الإلكترونية

-

▼

2023

(1497)

-

▼

أغسطس

(120)

- أصعب 4 فيروسات لا يمكن اكشتافها بواسطة برامج مكافح...

- رسميا .. يمكنك الآن استعمال Bing Chat على غوغل كرو...

- قامت غوغل للتو بإزالة إحدى ميزات كروم الأكثر فائدة

- ستتم الآن مزامنة صورك الخاصة المحفوظة في صور غوغل ...

- وجدت أنه تم تسريب بياناتي .. أداة مهمة من غوغل لمع...

- واتساب سوف يقوم بإخفاء عنوان IP الخاص بك في المكال...

- قم بتنزيل خلفيات حدث آبل القادم الذي ستقدم فيه آيف...

- شركة هواوي تعود إلى الأخبار وتقدم هاتف Huawei Mat...

- تعرف على هذه الأداة الجديدة من مايكروسوفت التي تعط...

- الموقع الذي سيعيدك إلى الوراء... إستمع إلى موسيقى...

- شركتان فقط ضمن قائمة أفضل 10 هواتف محمولة مبيعًا ح...

- يمكن أن تتفوق غوغل على سامسونغ وتضمن تحديثات أندرو...

- ستتمكن قريبًا من الرد على حالات واتساب باستخدام ال...

- يقوم Microsoft Edge بإزالة بعض 5 ميزات من متصفحك

- أنشأ شخص ما حسابًا مزيفًا لـ Tim Cook على إنستغرام...

- مجموعة من أفضل أدوات فك تشفير فيروسات الفدية مقدمة...

- إذا كانت لديك قناة على اليوتيوب فستحتاج هذه الطريق...

- استكشف الهدف الرئيسي من اختبار الاختراق كاستراتيجي...

- إذا كنت تريد هاتفًا يتم شحنه بسرعة البرق وفي دقائق...

- قم بتحويل موقع ضغط الصور الشهير TinyGUI الى برنامج...

- إذا كان لديك حاسوب محمول بويندوز 11 فيجب فاستخدم ه...

- أول روبوت طيار في التاريخ يستطيع قيادة أي طائرة أ...

- VISINOVA .. أداة جديدة لإنشاء الصور الجذابة لحملات...

- غوغل بلاي يهديكم مجموعة كبيرة من التطبيقات المدفوع...

- دونالد ترامب يعود إلى تويتر (التي تسمى الآن X) لل...

- بالصور .. سيكون هذا هو آيفون 15 برو بلونه الجديد T...

- أفضل ثلاثة تطبيقات لصنع نغمات من مقاطعك الصوتية لا...

- واتساب يتيح لك إنشاء مجموعة بدون إسم

- أفضل 8 تطبيقات أندرويد لتضييع الوقت عندما تشعر بالمل

- مايكروسوفت ستعمل على تغيير الطريقة التي ترسل بها ا...

- إنتباه !.. سيتمكن الأعضاء الجدد في المجموعة على وا...

- هل يمكنك استخدام هاتفك وأنت أعمى؟ هذا هو إيمي، صبي...

- إذا كنت تستعمل Duolingo لتعلم اللغات فقد تم اختراق...

- لهذا السبب قامت غوغل بإزالة SD Maid .. أحد أفضل تط...

- سيقدم غوغل بلاي أحد أكثر التغييرات المتوقعة والتي ...

- إذا تمكنت من حل هذه المسألة الرياضية.. يمكنك الف...

- هذه المستشعرات قادرة على اكتشاف حرائق الغابات قبل ...

- سيتم إضافة ميزات الذكاء الاصطناعي إلى MICROSOFT P...

- سيقوم تطبيق واتساب بتغيير طريقة إرسال الصور التي ت...

- طريقة تشغيل الإنترنت الثابت (الروتر) على الهاتف في...

- سامسونغ تسمح لك الآن بتحويل هاتفك آيفون إلى هاتف ق...

- وصول الهواتف القابلة للطي المتوسطى المدى والرخيصة ...

- إذا قمت بتغيير البطارية على هاتف آيفون الخاص بك ، ...

- غوغل تطلق أداة لمعرفة ما إذا كان الهاتف الذي يعمل ...

- الكود # 002 ## .. ماذا يفعله على هاتفك المحمول ولم...

- إنسى 200 ميجابكسل .. سامسونغ تعمل مستشعرات 320 وحت...

- خدمة MOBILOUD .. لتحويل موقع الويب الخاص بك إلى ...

- آلاف الصور تختفي من إكس X بسبب خطأ في الشبكة الاجت...

- باستخدام هذا الامتداد ، يمكنك أن تنسى حل اختبارات ...

- 5 تطبيقات جديدة ومهمة للأندرويد ننصحك بتجربتها .. ...

- تم استخدام موقع مشاركة الملفات المجهول هذا كثيرًا ...

- المملكة المتحدة تثبت كاميرات مزودة بذكاء اصطناعي ل...

- كود عليك معرفته في خرائط جوجل سيمكنك من مشاركة الم...

- إيلون ماسك يلغي خاصية في جميع منصات التواصل قد تتس...

- سيفتح الحاسوب تلقائيا بهذه الطريقة في وقت محدد وين...

- إستخدم تطبيق المعرض هذا لتشفير صورك وفيديوهاتك اله...

- تطبيقات لم تسمع بها من قبل لتحميلها على هاتفك والا...

- الهند تصبح ثاني دولة مصنعة للهواتف المحمولة في العالم

- جهز جيبك ! سوف ترتفع أسعار الهواتف المحمولة المتطورة

- بعد 14 عامًا من الانتظار .. واتساب يطلق أهم ميزة ع...

- سيكون لآيفون 15 أسرع شحن في تاريخ هواتف آيفون

- يستخدم غوغل كروم الآن الذكاء الاصطناعي لتلخيص مقال...

- واتساب يضيف الذكاء الاصطناعي التوليدي .. يمكنك إن...

- تعرف على مميزات رائعة جديدة في تحديث أندرويد 14 ال...

- هكذا يمكنك مشاركة الملفات بين أجهزتك بواسطة هذه ال...

- سيكون هذا أول متجر تطبيقات بديل لمتجرآب ستور الذي ...

- لماذا لا يأتي آيباد مع تطبيق آلة حاسبة أصلي .. ال...

- تطبيق أصابني بالدهشة .. يجعلك تشاهد مباريات أي دور...

- واتساب ويب يتيح لك الآن قفل الدردشات على حاسوبك

- PhotoDater .. لمعرفة التاريخ الذي التقطت فيه صورك...

- تطبيق الخلفيات المفضل الجديد لديك هنا .. مئات الص...

- كيف تستعيد زر التنزيل السفلي القديم في غوغل كروم ....

- إكس X يستعد لإطلاق مكالمات صوتية ومرئية قريبًا جدًا

- موزيلا تعلن عن دعم فايرفوكس تثبيت الإضافات في نظام...

- نوكيا تعيد واحدًا من أكثر هواتفها الأسطورية .. أص...

- الرموز التعبيرية في هاتفك سامسونغ ستتغسر كليا

- موظفون سابقون في غوغل يتحدون الشركة و يطلقون بديل ...

- ثلاثة رواد فضاء محاصرون في الفضاء لمدة عام

- أصبح كسب الأموال من منشوراتك في إكس X أسهل الآن .....

- نيتفليكس تُطلق تطبيقًا يحول هاتفك إلى جهاز تحكم لل...

- الجميع الآن يمكنه إنشاء قناة على الواتساب .. قم بت...

- أفضل 7 تطبيقات أندرويد للعثور على أشخاص للعب معهم...

- إذا كانت التكنولوجيا قد تقدمت ، فلماذا لا يزال يط...

- سيتعلم Siri من آبل قراءة الشفاه حتى يفهمك أكثر

- بالفيديو .. تمكنوا من جعل الويندوز XP يعمل على App...

- لن تظهر لك الفيديوهات على اليوتوب إذا لم تفعل هذا ...

- يجب أن تقوم بتحديث تطبيق الجيميل .. غوغل أضافت إل...

- حيلة بسيطة لمنع تثبيت برامج الطرف الثالث bloatware...

- شريحة جديدة من نيڤيديا ستسرع من تطور الذكاء الإصطن...

- محرك البحث غوغل يطلق مدقق لغوي يعمل بالذكاء الاصط...

- عدد المشتركين في +Apple TV يفوق كل التوقعات بفضل ميسي

- مخيف .. يمكن أن يكتشف هذا الذكاء الاصطناعي ما تكت...

- هذه جميع هواتف سامسونغ التي يمكنك تحديثها إلى تحد...

- تعرف لماذا لا يجب عليك تصفح هاتفك فور استيقاظك من ...

- مارك زوكربيرج و إيلون ماسك يحددان موعد قتالهما هذا...

- قريبا يمكنك شحن هاتفك لاسلكيًا وعن بعد باستخدام هذ...

- الحكومة الأمريكية بدأت حملة مكثفة للبحث عن أكواد خ...

- تجلب هذه الخلفية المتحركة الرائعة الموسيقى المفضلة...

- ما هو Juice jacking وكيف تعرف ما إذا كان يؤثر على ...

- المستخدمون أصبحوا لا يتجاوزون 5 دقائق في تطبيق Thr...

-

▼

أغسطس

(120)

التسميات

التسميات

المشاركات الشائعة

-

في إعلان يمكن أن يعيد تعريف مشهد تطوير الذكاء الاصطناعي المحلي بالكامل، كشفت ASUS اليوم عن أحدث حواسيبها العملاقة المدمجة: ASUS Ascent GX10....

-

الاعتماد فقط على الحظ أو التوصيات دون معرفة ما يجري فعلاً في السوق، قد يؤدي إلى قرارات غير مدروسة. أما المتداول الذي يستثمر وقته في التعلم ا...

-

أصبحت الخصوصية واحدة من أهم القضايا في عالمنا الرقمي اليوم، حيث نقضي جزءًا كبيرًا من حياتنا عبر الإنترنت، بدءًا من إدارة حساباتنا على وسائل ...

-

يبحث الكثير عن معنى اسم كنان، وكما هى العادة فى موقعنا “نجوم مصرية” نحرص على كتابة العديد من المقالات التي توضح معاني أبرز الأسماء للذكور و...

-

عند فتح تطبيق اليوتيوب، سترى صفحة رئيسية تحتوي على أحدث المشاهدات ومقاطع الفيديو الموصى بها والمزيد، ومن المحتمل أنك أوقفت التشغيل التلقائي....

-

يقترب موعد نهاية الدعم لنظام التشغيل الويندوز 10 في 14 أكتوبر 2025، ويسارع العديد من أجهزة الكمبيوتر بالفعل إلى التحديث إلى نظام التشغيل الج...

-

في بعض الأحيان قد يؤدي تحديث روتيني لنظام التشغيل إلى كسر بعض ميزات الأمان المهمة للغاية، وفي هذه الحالة حدث ذلك مع Windows Hello. بعد أح...

-

تنفس مستخدمو تيك توك الأمريكيون الصعداء. أعلن الرئيس الأمريكي دونالد ترامب،د على شبكته الاجتماعية "تروث سوشيال"، أن إدارته تستعد ل...

-

لقد سيطرت السريالية على البيت الأبيض. بعد أن فرض دونالد ترامب الرسوم الجمركية على الكوكب بأكمله . واعتبار نفسه ملك العالم الذي يفرض العقوبا...

-

على الرغم من أن متجر إضافات غوغل كروم آمن بشكل عام، فقد وجد تقرير أمني العشرات من الإضافات المصابة. وقد أدى هذا التحذير إلى وضع المجتمع في ح...