مساحة إعلانية

السبت، 30 نوفمبر 2024

سامسونغ تعلن رسميا عن One UI 7 .. هذه ميزاته الجديدة والهواتف التي سيتم تحديثها

قامت سامسونغ للتو بتحديث الموقع الرسمي لطبقة تخصيص One UI لجعل نسختها الجديدة المستندة إلى أندرويد 15 . أصبح One UI 7 الآن حقيقة واقعة ويأتي مع مجموعة من الميزات الجديدة المثيرة للاهتمام لهواتف وأجهزة Samsung Galaxy المؤهلة.

لم يبدأ بعد الإصدار التجريبي من One UI 7، لذا فإن نسخته النهائية والمستقرة لا تزال بعيدة عن الوصول. ومع ذلك، لدينا الآن معاينة لما ستجلبه لنا هذه الطبقة، والتي، كما هو متوقع، تضع الذكاء الاصطناعي من سامسونغ في مركز كل شيء ليكون عامل الجذب الكبير لهذا التحديث.- الميزات الخمس الرئيسية الجديدة التي سيجلبها One UI 7

وهذه هي الميزات الجديدة التي سيتضمنها One UI 7 والتي كشف عنها الموقع الرسمي لشركة سامسونغ:

- إعادة تصميم الأيقونات

مع واجهة One UI 7، أجرت سامسونغ تعديلات طفيفة على تصميم أيقونات تطبيقاتها. لقد أصبحت الآن أكثر تقريبًا مع تأثير ثلاثي الأبعاد دقيق. انها ليست مشكلة كبيرة، ولكن هناك هو عليه.

- تعديلات الواجهةكما ترون، تم أيضًا إجراء تغييرات جمالية صغيرة على الواجهة. بشكل أساسي، على شاشة القفل ولوحة الإشعارات ولوحة الوصول السريع. أكثر ما يبرز هو الجزء السفلي من شاشة القفل، حيث يوجد الآن عنصر واجهة مستخدم جديد مستوحى من أحدث إصدار من نظام التشغيل iOS.

- Live Effectإنها إحدى الميزات الجديدة في Galaxy AI، الذكاء الاصطناعي من سامسونغ، والتي ستتيح لك إضافة تأثير عميق على الصور بطريقة احترافية بضغطة زر واحدة.

تتم أيضًا إضافة فلاتر جديدة لإنشاء رسومات تخطيطية باستخدام الصور والوظائف التي نعرفها بالفعل مثل Circle to Search أو الترجمة الفورية للمكالمات الهاتفية التي يتم تنفيذها بنسبة 100%، والتي يمكن أن تحتوي على تحسينات أو ميزات جديدة فيما يتعلق بما يقدمه One UI 6.1. 1.

- خيارات جديدة للرقابة الأبوية

على وجه التحديد، تتضمن One UI وظيفتين جديدتين لتنظيم استخدام الهاتف الخليوي لدى الأطفال: طلبات تثبيت تطبيق جديد (سيتم إرسال إشعار إلى هاتفك الخلوي في كل مرة يريد طفلك تثبيت تطبيق يجب عليك الموافقة عليه أو عدم الموافقة عليه) و قفل التطبيقات بكلمة مرور.

- ميزات ثانوية أخرى:*القدرة على ضبط أيقونات الاختصارات

*يمكن أن يكون شريط القائمة المنسدلة للاختصارات والإشعارات مستقلاً أو مدمجًا

*أيقونة بطارية جديدة وشريط رسوم متحركة للشحن

*واجهة مستخدم جديدة للكاميرا

*تمت إضافة دعم لرسائل SMS 5G

*نافذة منبثقة جديدة للإشعارات وإغلاق الرسوم المتحركة

* العديد من أدوات الشاشة الرئيسية وشاشة القفل الجديدة

- متى سيتم إصدار One UI 7 والهواتف المتوافقة معه؟

ومن المتوقع أن يصل One UI 7.0 في نسخة نهائية ومستقرة مع هاتف غالاكسي S25 في نهاية يناير 2025. وقبل ذلك، سيكون لدينا نسخة تجريبية ستبدأ في منتصف ديسمبر في كوريا الجنوبية والولايات المتحدة وألمانيا، و وسوف تتوسع بعد ذلك إلى الهند والمملكة المتحدة وبولندا والصين.

أما بالنسبة للأجهزة المؤهلة لتلقي التحديث، فلم تنشر سامسونغ قائمة رسمية حتى الآن، ولكن إذا اعتمدنا ذلك على سياسة التحديث الخاصة بها، فهذه هي جميع الهواتف المحمولة والأجهزة اللوحية التي يجب تحديثها إلى One UI 7:

Galaxy S24 Ultra, S24+ y S24

Galaxy S23 Ultra, S23+, S23 y S23 FE

Galaxy S22 Ultra, S22+ y S22

Galaxy S21 Ultra, S21+, S21 y S21 FE

Galaxy Z Fold Special Edition

Galaxy Z Fold 6 y Z Flip 6

Galaxy Z Fold 5 y Z Flip 5

Galaxy Z Fold 4 y Z Flip 4

Galaxy Z Fold 3 y Z Flip 3

Galaxy A73

Galaxy A55

Galaxy A54

Galaxy A53

Galaxy A35

Galaxy A34

Galaxy A33

Galaxy A25

Galaxy A24

Galaxy A23

Galaxy A15

Galaxy A14

Galaxy A16

Galaxy Tab S10+ y Tab S10 Ultra

Galaxy Tab S9 FE+, Tab S9 FE, Tab S9 Ultra, Tab S9+ y Tab S9

Galaxy Tab S8 Ultra, Tab S8+ y Tab S8

Galaxy F55

Galaxy F54

Galaxy F34

Galaxy F15

Galaxy M55s y M55

Galaxy M54 y Galaxy M34

Galaxy M53 y Galaxy M33

Galaxy M15

source http://www.igli5.com/2024/11/one-ui-7.html

تطبيقات لمعرفة ما إذا كنت في خطر من الكوارث الطبيعية وتطبيقات ستساعدك في إنقاذ حياتك

يمكن أن تحدث الكوارث الطبيعية في أي وقت وفي أي مكان. المشكلة هي أن الكثير من الناس غير مستعدين لهذه الأحداث وعادةً ما تأتي بمثابة مفاجأة.

بالإضافة إلى البحث عن المواقع الآمنة وانتظار التعليمات من الجهات المختصة، هناك أيضًا بعض التطبيقات التي يمكنك استخدامها في مواقف مختلفة.يمكن أن يكون ذلك مفيدًا جدًا في التعرف على الكوارث التي على وشك الحدوث في المنطقة التي تتواجد فيها وبالتالي اتخاذ التدابير اللازمة لحماية نفسك.

إذا كنت تريد معرفة ماهيتها، فستجد في هذه المقالة بعضًا من أكثر النصائح الموصى بها لمراقبة مخاطر المناخات القاسية في أي مكان في العالم.

يعد Zoom Earth أحد تطبيقات الطقس الأكثر موثوقية وكاملة التي يمكنك العثور عليها لأجهزة أندرويدcوiOS.

إنه يحتوي على مجموعة واسعة من الميزات التي تسمح لك بتتبع الأعاصير والعواصف في الوقت الفعلي، مع إجراء التحديثات كل 10 دقائق.

باستخدام هذا التطبيق ، يمكنك الاطلاع على توقعات الطقس من خلال خريطة تفاعلية تعرض صور الأقمار الصناعية وبيانات محددة لرصد أي ظاهرة محتملة تقترب من منطقتك.

تطبيق Google Emergency حصري لهواتف أندرويد ويستخدم خصيصًا لحالات SOS مثل الحوادث والكوارث الطبيعية.

يتم تفعيل ذلك عن طريق الضغط على زر الطاقة 5 مرات أو أكثر للاختيار من بين عدة خيارات. على سبيل المثال، يمكنك الاتصال بخدمات الطوارئ أو مشاركة موقعك مع جهات الاتصال أو تسجيل مقطع فيديو في حالة استغاثة.

وفي المقابل، لديك القدرة على ضبط مؤقت بحيث يتم إرسال تنبيه لإعلامك إذا كنت آمنًا أم لا. وأفضل ما في الأمر أنه يمكن ربطه بمساعد غوغل حتى تتمكن من استخدامه بصوتك.

إنه تطبيق يحول هاتفك المحمول إلى جهاز اتصال لاسلكي. ويتم ذلك من خلال نظام راديو PTT ، الذي ينشئ قناة خاصة يمكنك من خلالها التواصل في الوقت الفعلي مع شخص ما، دون الحاجة إلى إجراء مكالمة مستمرة.

في حالات الطوارئ، يعد هذا هو الخيار الأمثل للتواصل مع أفراد عائلتك، لأنه متوافق مع بيانات الهاتف المحمول واي فاي أو 2G و3G و4G.

جودة الصوت جيدة وهناك طرق لتكوين الواجهة للحصول على تنبيهات المكالمات أو سجل الصوت أو حتى تخصيص زر الضغط والتحدث.

من أسوأ الأشياء التي يمكن أن تحدث عندما تتعرض لكارثة طبيعية هو أن الأشخاص الذين تحبهم بعيدون عنك.

إذا لم يردوا على هواتفهم وتحتاج إلى العثور عليهم في أقرب وقت ممكن، يمكن لـ Family360 مساعدتك في ذلك. هذا هو تطبيق تتبع موقع GPS متخصص في تسجيل حركة الهواتف الذكية.

كل ما عليك فعله هو ربط الجهاز بالتطبيق ويمكنك تحديد موقعه بسهولة. في الواقع، هناك أيضًا خيارات لوضع نطاقات في مناطق معينة ووظائف أمنية تسمح لك بإجراء مكالمة طوارئ.

أما LastQuake، فهو تطبيق صنعه خبراء من المركز الأورومتوسطي لرصد الزلازل (CSEM).

أصله يجعله أداة موثوقة، مع عرض بيانات دقيقة مباشرة. بالإضافة إلى تلقي إشعارات عن الزلازل المدمرة أو القريبة، لديك أيضًا القدرة على إرسال إشارات الطوارئ في حالة تأثيرها عليك.

وكأن ذلك لم يكن كافيًا، يتضمن التطبيق خريطة تفاعلية للشهود وقسمًا لمتابعة إرشادات ما بعد الزلزال.

إذا كان هناك إعصار على وشك أن يضرب موقعك، فسوف يخبرك Tropical Hurricane Tracker مقدمًا حتى تتمكن من الاستعداد.

تسمح لك واجهته البديهية بتتبع العواصف المحتملة في جميع أنحاء مناطق المحيط الأطلسي ووسط المحيط الهادئ وشرق المحيط الهادئ.

ستشاهد كافة التفاصيل على خريطة مشابهة لخريطة خرائط غوغل ، حيث يتم تسجيل الحركة والخصائص ومقياس سفير سيمبسون.

source http://www.igli5.com/2024/11/blog-post_684.html

اختصار جديد في كروم لمعرفة ما إذا كان الأمر يستحق إجراء عملية شراء في أحد المتاجر أم لا

بفضل الاختصار في كروم ، يمكنك بنقرة واحدة فقط معرفة ما إذا كان الأمر يستحق إجراء عملية شراء في أحد المتاجر أم لا. وسوف يكون معروفا بفضل آراء المستخدمين. هذه ميزة يمكن الوصول إليها من أماكن مختلفة في المتصفح.

تسمح لنا مواقع المراجعة المستقلة مثل TrustPilot بمعرفة رأي المستخدمين الآخرين فيما يتعلق بشركة أو متجر معين، وهو أمر مثالي، على سبيل المثال، الآن مع مشتريات الجمعة السوداء وعيد الميلاد.ومن أجل تبسيط هذا الإجراء ، يعمل العاملون في غوغل على ميزة تسمى "مراجعات المتجر".

ونعم، هذه ميزة جديدة مدعومة بالذكاء الاصطناعي حيث تقوم بشكل أساسي بإنشاء ملخص للمراجعات من مواقع الويب المستقلة.

Google is preparing another AI-powered feature for Chrome called “Store reviews,” this feature will show you a “summary of reviews from independent websites like Trust Pilot, ScamAdvisor, and more,” this summary will be displayed in the page info bubble:https://t.co/yDCBBbfzg4 pic.twitter.com/pMOXymaNum

— Leopeva64 (@Leopeva64) November 29, 2024

هذه ميزة يمكن الوصول إليها من مواقع متعددة. من ناحية، تكون هذه الوظيفة مخفية داخل فقاعة معلومات الصفحة في شريط العناوين. يمكنك أيضًا العثور عليها في زر يمكن النقر عليه لفتح لوحة جانبية مخصصة تحتوي على جميع تقييمات المستخدمين.

إذن فهي مراجعات للمتاجر التي تقدم لنا ملخصات الذكاء الاصطناعي لآراء المستخدمين التي تظهر على مواقع مثل TrustPilot أو ScamAdvisor، من بين مواقع أخرى.

وبهذه الطريقة يستمر استخدام الذكاء الاصطناعي، خاصة مع موضوع الملخصات، حتى لا تخطئ عند الشراء في متجر معين، ومعرفة رأي المستخدمين ومن خلال اختصار مخصص في متصفح كروم.

هذه الميزة لم تعمل بعد، لذا فإن تنفيذها في إصدار مستقر من المتصغح كروم سيستغرق بعض الوقت.

source http://www.igli5.com/2024/11/blog-post_771.html

سر الثقب الموجود في هواتف الجميع، لكن لا أحد تقريبًا يعرف الغرض منها وبدونه هاتفك لا قيمة له

تتغير تصميمات الهواتف المحمولة باستمرار وتختلف كثيرًا من علامة تجارية إلى أخرى. بدءًا من وحدة الكاميرا ووصولاً إلى موضع الأزرار، بما في ذلك الثقب الموجود في الشاشة، تتمتع كل تفاصيل بوظيفة أساسية تجعلها أكثر عملية وعملية.

ولكن هناك عنصر ربما لم تلاحظه أو تنتبه إليه من قبل: الثقب الصغير الموجود في جميع الهواتف المحمولة، سواء كان آيفون أو سامسونغ أو Google Pixel. وعلى الرغم من أنه يمر دون أن يلاحظه أحد، إلا أن وظيفته مهمة جدًا.- سر الثقب الصغير في الهاتف المحمول: ما الغرض منه؟

إذا ألقيت نظرة على الجزء السفلي من هاتفك، بجوار منفذ الشحن وبالقرب من مكبر الصوت، سترى ثقبًا صغيرًا قد يبدو للوهلة الأولى جزءًا من التصميم أو مجرد ديكور. ومع ذلك، فهو يؤدي وظيفة أساسية تضمن أن يكون هاتفك المحمول مفيدًا بقدر ما تعرفه.

هذا هو الميكروفون الثانوي وهو مصمم خصيصًا لتحسين جودة الصوت أثناء المكالمات. إنه يعمل على تقليل ضوضاء الخلفية التي قد تتداخل مع صوتك.

أي أنه يتيح للشخص الموجود على الطرف الآخر من الخط سماعك بشكل أكثر وضوحًا، حتى لو كنت في بيئة صاخبة، مثل شارع به العديد من السيارات أو مكان به موسيقى. وبدون هذا الميكروفون، سيكون التحدث على الهاتف أكثر تعقيدًا وضجيجًا.

موقع الثقب الموجود أسفل الهاتف له تفسير منطقي. إن كونه قريبًا من فمك يعني أن التقاط الصوت أصبح أكثر مباشرة ووضوحًا، وهو ما يترجم إلى جودة صوت أفضل أثناء المكالمات والتسجيلات.

بالإضافة إلى ذلك، يساعد هذا الوضع على تقليل الضوضاء المحيطة، حيث أن الميكروفون محمي بشكل أفضل من الضوضاء الخارجية. بهذه الطريقة، على الرغم من عدم ملاحظة هذه الثقبة الصغيرة، إلا أن الحقيقة هي أنه بدونها، ستكون وظائف هاتفك المحمول محدودة للغاية.لن تتمكن من الاستمتاع بمكالمات واضحة أو تسجيل مقاطع فيديو بصوت أو حتى التعرف على الصوت في المساعدين مثل Siri أو Google Assistant . تعد هذه الميكروفونات المدمجة جزءًا أساسيًا من التجربة التي تقدمها لنا الهواتف الذكية يوميًا.

source http://www.igli5.com/2024/11/blog-post_166.html

الجمعة، 29 نوفمبر 2024

الإنترنت الفضائي الخاص بـ Starlink قادم إلى هاتفك المحمول: إيلون ماسك يمتلك أخيراً ترخيصًا تجاريًا

لقد وعدنا إيلون ماسك منذ فترة طويلة بالإنترنت عبر الأقمار الصناعية للهواتف المحمولة، على الرغم من أننا لم نسمع أي أخبار عن الاختبارات التي بدأت في عام 2023 مع T-Mobile بواسطة SpaceX. ومع ذلك، نعلم اليوم أن القفزة الكبيرة التالية لهواتفنا الذكية ستكون على الأرجح الاتصال عبر الأقمار الصناعية، حيث لدينا بالفعل تأكيد بأن Starlink لديها شبكة التغطية الأولية الخاصة بها جاهزة استنادًا إلى كوكبة من الأقمار الصناعية.

وهذا ليس التقدم الوحيد، على أي حال، حيث ظهر أيضًا في الساعات القليلة الماضية أن شركة التصديق في أمريكا الشمالية FCC منحت التصريح التجاري ذي الصلة لشركة SpaceX، حتى يتمكنوا من البدء في نشر هذه الخدمة التي ستوفرها Starlink.تتمثل الفكرة في إزالة حواجز المحطات الأرضية لتزويد الهواتف المحمولة باتصال عالمي، والقدرة على التواصل مع أقمار ستارلينك الصناعية بسرعات عالية وزمن وصول مقبول دون زيادة استهلاك الطاقة، خاصة في تطبيقات الطوارئ حيث يمكن أن تكون التغطية مشكلة عندما يتعلق الأمر للإنقاذ في الجبال أو الأماكن النائية.

وبطبيعة الحال، لا يعني هذا الترخيص التجاري أنه سيكون لدينا غدًا Starlink على الهواتف المحمولة، حيث لا تزال العديد من المشكلات بحاجة إلى حل.

وفيما يتعلق بالمشكلات التي يتعين حلها، بطبيعة الحال، ستكون هناك حاجة إلى هواتف متوافقة مع هذه التكنولوجيا في قسم الهاردوير ، بالإضافة إلى الحاجة إلى تشغيل الخدمة كامتداد لشبكة الهاتف المحمول الأرضية، بسبب القيود واللوائح المتعلقة بمساحة الإرسال. بالإضافة إلى ذلك، يجب تجنب التداخل مع الخدمات على الأرض ومعرفة كيفية تحقيق التزامن الفعال مع محطة قاعدة تبعد مئات الكيلومترات عن الكوكب.

يطلق المنظمون الأمريكيون على الخدمة التغطية التكميلية من الفضاء، SCS، مما يسمح لشركة SpaceX بالتقدم في منافستها بـ 7500 قمر صناعي تمت الموافقة عليها على ارتفاعات من 340، و345، و350، و360 كيلومترًا. ومع ذلك، فإن أي نشر على مسافة أقل من 400 كيلومتر يجب أن تتم مراجعته والموافقة عليه من قبل وكالة ناسا، لأنه قريب من الحد الأدنى لمدار محطة الفضاء الدولية.

نحن نعلم بالفعل أنه نعم، فإن الاتصال العالمي لهواتفنا المحمولة عبر الأقمار الصناعية في الأفق القريب، لذا علينا الآن فقط انتظار SpaceX لإكمال اختباراتها وتطويراتها.

source http://www.igli5.com/2024/11/starlink.html

الخميس، 28 نوفمبر 2024

صبي يبلغ من العمر 10عامًا يقوم بإنشاء عملة مشفرة والاحتيال على المشترين بمبلغ 46000 دولار

إن الاحتيال بمبلغ 46000 دولار هو في متناول الجميع، وإذا لم يكن الأمر كذلك، أخبر ذلك الصبي البالغ من العمر 13 عامًا الذي تمكن من الحصول على هذا المبلغ في غضون دقائق. كيف فعل ذلك؟ العملات المشفرة هي المسؤولة عن تحقيق هذا الرقم بين عشية وضحاها، وبطبيعة الحال، ما فعله لا يعتبر أخلاقيا في هذا القطاع.

كيف تمكن صبي يبلغ من العمر 13 عامًا من الحصول على 46 ألف دولار ؟ ما حدث سيُسجل في التاريخ باعتباره أحد أكثر الحركات سخافة التي حدثت على منصة Pumpfun. بالنسبة لأولئك الذين لا يعرفون هذه المنصة ، فهو مكان يتم فيه إنشاء العملات المشفرة الكوميدية أو العملات الميمية. تعتمد قيمة هذه العملات المشفرة بشكل كامل على المستخدمين الذين يدعمونها.ما فعله هذا الصبي هو إطلاق عملة خاصة به تحت اسم QUANT ضمن منصة Pumpfun. لقد قام بالعملية بأكملها أثناء بثه المباشر لإطلاق المشروع. تحدث خلال بثه عن المشاريع التي يخطط لتنفيذها باستخدام عملته المشفرة.

ولمفاجأة الجميع، أقنع المراهق عددًا كبيرًا من المستخدمين. كل هؤلاء الأشخاص الذين وجدوا كلمات منطقية في خطابه بدأوا في الاستثمار في عملته. وصلت قيمة QUANT بسرعة إلى 30,000 دولار، وهو أمر غير متوقع على الإطلاق بالنسبة للعملة المشفرة التي تم إنشاؤها للتو.

كانت الخطط التي أعقبت ذلك عند مواجهة ارتفاع في قيمة QUANT كما هو متوقع: بيع كل شيء. بالإضافة إلى ذلك، تم إجراء عملية الإطلاق والبيع بالكامل على الهواء مباشرة، ولهذا السبب يوجد مقطع فيديو مذهل يمكنك من خلاله رؤية كيف يتغير سلوكه إلى درجة إبداء الإعجاب لجميع الأشخاص الذين استثمروا في عملتك المشفرة . ومن المنطقي أن هذا لم يرضي المستثمرين على الإطلاق.

¡MENTE DE TIBURÓN! NIÑO DE 10 AÑOS SE LLEVA 30 MIL DÓLARES CON CREACIÓN DE UNA MONEDA.

— México Ahora (@AhoraMex) November 20, 2024

Fue en un stream en vivo donde el menor de edad promocionó su criptomoneda (dinero digital). Durante el video en vivo, logró recaudar más de 30 mil dólares (poco más de 600 mil pesos… pic.twitter.com/RCeuPcmIpG

الأمر الأكثر لفتًا للانتباه في هذا الأمر هو أنه لم يكتف بالاحتيال على 34 ألف دولار، بل أنشأ عملة مشفرة أخرى تمكن من الحصول على 12 ألف دولار. كان المراهق متلهفًا للحصول على المال والمنصة التي طور عليها هذه المقترحات سمحت له بجني مبالغ أكثر من محترمة.

إن الطريقة التي انتقموا بها من المراهق هي نموذجية تمامًا لهذه المواقف: نشر البيانات الشخصية لهذا المراهق. وقد حصل المتضررون على الاسم الكامل والعنوان والمدرسة التي يذهبون إليها. هذا النوع من المعلومات المميزة يعرض هويته للخطر التام.

source http://www.igli5.com/2024/11/10-46000.html

إنستغرام يسمح لك أخيرًا بمشاركة موقعك في الوقت الفعلي عبر الرسائل المباشرة للقاء الأصدقاء

طرح إنستغرام تحديثًا مهمًا لرسائله المباشرة من شأنه أن يغير طريقة تواصلك مع أصدقائك. الميزة الجديدة الأكثر بروزًا هي تحديد الموقع في الوقت الفعلي، وهي وظيفة ستسمح لك وفقًا لـ إنستغرام بمشاركة موقعك لمدة ساعة أو تحديد نقطة معينة على الخريطة لتسهيل الاجتماعات.

تم تصميم ميزة مشاركة الموقع في الوقت الفعلي للمواقف اليومية: بدءًا من تنسيق الوصول إلى نقطة الالتقاء وحتى العثور على الأصدقاء في الأماكن المزدحمة مثل الحفلات الموسيقية أو الأحداث. لا يمكن مشاركتها إلا في الدردشات الخاصة، سواء كانت فردية أو جماعية، ولها مؤشر في الأعلى حتى لا تنسى أنك تشارك موقعك.لحماية الخصوصية، لا يمكن إعادة توجيه الموقع المشترك إلى محادثات أخرى ويمكنك إيقاف المشاركة في أي وقت. هذه الوظيفة، التي تمت إضافتها حاليًا إلى خيارات الخصوصية الأخرى مثل الوضع المؤقت، متاحة حاليا في بعض البلدان.

بالإضافة إلى الموقع، قدم إنستغرام 17 حزمة ملصقات جديدة مع أكثر من 300 خيار مختلف للتعبير عن نفسك في الدردشات. يتيح لك التحديث وضع علامة على الملصقات كمفضلة، بما في ذلك تلك التي يشاركها الأصدقاء وتلك التي تقوم بإنشائها باستخدام القصاصات، لسهولة إعادة استخدامها.والجديد الثالث هو إمكانية استخدام الأسماء المستعارة في الدردشات. يمكنك تخصيص الأسماء لنفسك ولأصدقائك، سواء لمشاركة النكات الداخلية أو تبسيط أسماء المستخدمين الطويلة. تظهر الألقاب فقط في المحادثات الخاصة ولا تؤثر على اسم المستخدم الخاص بك على بقية النظام الأساسي.

بشكل افتراضي، يمكن للأشخاص الذين تتابعهم فقط تغيير لقبك في الدردشة، على الرغم من أنه يمكنك تعديل هذا الإعداد لتكون الشخص الوحيد الذي يمكنه القيام بذلك. لإنشاء لقب، ما عليك سوى النقر على اسم الدردشة أعلى المحادثة وتحديد خيار "الألقاب".

source http://www.igli5.com/2024/11/blog-post_159.html

الأربعاء، 27 نوفمبر 2024

مستخدمو تيك توك لن يتمكنن من الوصول إلى مرشحات معينة : ستقوم المنصة بحظرها لحماية الصحة العقلية

ستقوم تيك توك بحظر مرشحات وتأثيرات التجميل لمستخدمي المنصة القاصرين في أوروبا، وذلك للحد من التأثير السلبي على الإحساس بالهوية والصحة العقلية، من بين بعض الإجراءات الأمنية الجديدة لمجتمع المستخدمين الأوروبيين.

أشارت الشبكة الاجتماعية المملوكة لشركة ByteDance إلى أن لديها حاليًا مجتمعًا في أوروبا يتكون من أكثر من 175 مليون شخص، يزورون تيك توك شهريًا لاكتشاف محتوى جديد أو التفاعل مع مستخدمين آخرين أو لمجرد الترفيه.وبهذا المعنى، أوضحت تيك توك أن إحدى أولوياتها هي الحفاظ على أمان مجتمعها، خاصة فيما يتعلق بالشباب والقاصرين. وتحقيقًا لهذه الغاية، أعلنت عن بعض الإجراءات التي ستنفذها في خدماتها "لمواصلة تعزيز" أمن المستخدمين وبياناتهم، في إطار منتدى تيك توك للأمن الأوروبي، المنعقد في دبلن (أيرلندا).

إحدى هذه المستجدات هي الحد من استخدام تأثيرات التجميل لمستخدمي المنصة القاصرين في أوروبا، وذلك لمنع استخدامها من التأثير سلبًا على إحساسهم بالهوية.

وكما أوضحت الشركة في بيان على موقعها الإلكتروني، فقد تم اتخاذ هذا الإجراء عقب نتائج تقرير أعدته منظمة Internet Matters البريطانية، والذي يحلل دور المنصات عبر الإنترنت في تكوين الهوية والعلاقات بين المراهقين.

وعلى وجه التحديد، يسلط التقرير الذي يحمل عنوان "الأصالة والانتماء والاتصال في الرفاهية الرقمية للشباب" الضوء على فوائد الأصالة عبر الإنترنت، فضلاً عن التأكيد على عواقب استخدام المراهقين للمؤثرات وتأثير ذلك على إحساسهم بالهوية.

وبالتالي، فإن النتائج تعكس قلقاً بشأن استخدام تأثيرات "المظهر"، أي الجمال، خاصة أنه عند مشاهدة المحتوى، لا يدرك المستخدمون أحياناً أنه قد تم شكله.

يمكن أن يؤدي استهلاك هذا النوع من المحتوى إلى خلق ارتباك للمستخدمين الصغار الذين يرون واقعًا مشوهًا. ردًا على كل هذا، أعلنت تيك توك أنها ستقيد استخدام مرشحات التجميل للمستخدمين الذين تقل أعمارهم عن 18 عامًا.

سيبدأ تطبيق هذا التقييد في الأسابيع المقبلة، مما سيمنع المستخدم القاصر من الوصول إلى هذه التأثيرات لإنشاء محتوى على الشبكة الاجتماعية، على سبيل المثال، تغيير مظهره ببشرة أكثر نعومة أو رموش أطول أو وجوه أنحف.

source http://www.igli5.com/2024/11/blog-post_928.html

هذه هي الطريقة التي تعمل بها "قاعدة 30 سم" لتحسين سرعة الإنترنت

جهاز توجيه واي فاي هو جهاز موجود ليس فقط في المنازل، ولكن أيضًا في الشركات والمؤسسات التعليمية. وتتمثل وظيفته الرئيسية في توفير الوصول إلى الإنترنت لمختلف الأجهزة، مثل الهواتف وأجهزة الكمبيوتر والأجهزة اللوحية وأجهزة التلفزيون الذكية، مما يسمح للمستخدمين بالوصول إلى المعلومات والترفيه والاستفادة من جميع الوظائف التي توفرها هذه التقنيات.

إحدى المزايا الرائعة لجهاز الراوتر هو أنه يلغي الحاجة إلى الكابلات، والتي غالبًا ما تكون مزعجة وغير مريحة. من خلال توفير شبكة لاسلكية، فإن مجرد إدخال كلمة المرور يمكن أن يتصل بالأجهزة بسهولة.على الرغم من تعدد استخداماته وقدرته على إبقاء الأشخاص على اتصال، إلا أن أحد أكثر المواقف المحبطة التي يمكن أن يواجهها المستخدمون هو ضعف الاتصال، مما يسبب انقطاعات مستمرة ويجعل التصفح السلس صعبًا.

- لماذا إشارة الواي فاي ضعيفة؟

هناك عدة أسباب يمكن أن تسبب ضعف الاتصال بالإنترنت. أحد الأسباب الأكثر شيوعًا هو الموقع غير الصحيح لجهاز الراوتر . ومن الضروري وضعه في موقع مركزي في المنزل أو المكتب، بعيداً عن العوائق التي قد تتداخل مع توزيع الإشارة، مثل الأجهزة والخزائن والمرايا.

ومن ناحية أخرى، قد تكون المشكلة مرتبطة بعطل فني لدى مزود الخدمة. وفي هذه الحالات، يُنصح بالاتصال بمزود الخدمة للتأكد من استعادة الخدمة في أسرع وقت ممكن.

على الرغم من أن ضعف الاتصال بالإنترنت يمكن أن يؤثر على الأنشطة اليومية للمستخدمين، إلا أن هناك تدابير وحيل بسيطة يمكن أن تساعد في تحسين الإشارة إذا تم تطبيقها بشكل صحيح.

ومن هذه الحيل ما يسمى بـ«قاعدة الـ30 سنتيمترا» . تقترح هذه القاعدة أن تكون المسافة بين الأجهزة المتصلة بجهاز الراوتر 30 سم على الأقل حتى يتم توزيع الإشارة بشكل أكثر كفاءة، خاصة عندما تتطلب أجهزة متعددة الوصول المتزامن.

أوضح الخبير أمان بهاتي، مدير المقترحات في Sky Broadband، في وسائل الإعلام العالمية، أنه عندما تكون الأجهزة، مثل الهواتف والمعدات الأخرى، قريبة جدًا من جهاز التوجيه، فإنها "تخزن" الإشارة، والتي تؤثر على توزيعها، وبالتالي على سرعة الاتصال.يوصى، بدلاً من تقريب الأجهزة من جهاز الروتر ، بإبقائها بعيدة لتجنب التداخل. وحتى في حالة أجهزة التلفاز الذكية، يوصى بأن تكون المسافة بين 1.5 و1.8 متر عن الراوتر.

لا يتطلب تحسين كفاءة جهاز الراوتر دائمًا استثمارات كبيرة. مع بعض التعديلات على موقع جهاز الراوتر ، وتكوين الشبكة، واستخدام أجهزة إضافية مثل أجهزة إعادة الإرسال، يمكن الحصول على إشارة أقوى وأكثر استقرارًا. المفتاح هو فهم كيفية عمل الشبكة وضبط معلماتها لتحسين أدائها، والتكيف مع احتياجات المنزل أو المكتب.

وأخيرًا، من المهم أن تتذكر تحديث البرنامج الثابت للراوتر. غالبًا ما تقوم الشركات المصنعة لأجهزة الراوتر بإصدار تحديثات دورية تعمل على تحسين كفاءة الجهاز وأمانه. للتحقق من توفر التحديثات، ما عليك سوى الدخول إلى إعدادات جهاز الراوتر عبر عنوان IP الخاص به (عادةً 192.168.1.1 أو 192.168.0.1).

source http://www.igli5.com/2024/11/30.html

هذه هي الكتب الخمسة التي يجب عليك قراءتها في عام 2025، وفقًا لبيل جيتس

يعرف الكثير منكم بالفعل أن بيل جيتس كان أحد أعظم الدعاة في قطاع التكنولوجيا لسنوات. ولكن بصرف النظر عن مشاريعه الشخصية، كما هو الحال مع مايكروسوفت ، فهو مهتم أيضًا بالعديد من القطاعات الاجتماعية الأخرى.

وكما رأينا في مناسبات عديدة، فإن رجل الأعمال مهتم بشكل خاص بكل ما يتعلق بالطاقة المستدامة أو الذكاء الاصطناعي أو الصحة أو العلاقات الإنسانية. وهذا هو بالضبط السبب وراء احترام المجتمع لآرائه بشكل كبير والاستماع إليها على مر السنين.وفي هذه المرحلة يمكننا أن نؤكد أن العديد من توقعاته تتحقق في مناسبات عديدة. في هذه الأوقات تمكنا بالفعل من سماع رأيه عدة مرات حول الذكاء الاصطناعي وما ستجلبه لنا هذه التكنولوجيا في المستقبل. ويحدث الشيء نفسه في كيفية تأثير ذلك على قطاع الطب أو الطاقة المتجددة أو الطبيعة.

ومن ثم، في نفس هذه السطور بالتحديد سنحدثكم عن سلسلة من العناوين على شكل كتب يوصينا بها بيل جيتس نفسه في هذه اللحظة. الكتب التي يوصي بها رجل الأعمال المؤسس المشارك لمايكروسوفت، تشير إلى قطاعات متعددة، كما سنرى لاحقا. ومن ثم، يمكننا اختيار الكتب التي تهمنا أكثر لقراءتها خلال الأشهر القليلة المقبلة.

كما هو الحال مع الآراء التي عبر عنها جيتس بشكل عام، يجب أيضًا أن تؤخذ هذه التفضيلات الأدبية بعين الاعتبار من قبل الكثيرين.- عناوين الكتب التي أوصى بها بيل جيتس

من بين مجموعة مختارة من العناوين التي أوصى بها المؤسس المشارك لشركة مايكروسوفت ، اعتمادًا على اهتماماتنا، يمكننا اختيار العناوين التي يمكن أن تزودنا بالمعرفة الجديدة. دعونا نرى ما هي توصياتهم. في بعض الأحيان نجد كتبًا عامة، بينما يركز البعض الآخر على موضوعات أكثر تحديدًا.

- كتاب Homo Deus للمؤلف يوفال نوح هراري : في هذه الحالة، يوصي الشريك المؤسس لشركة مايكروسوفت بكتاب يركز على استكشاف مستقبل البشرية والتحديات الأخلاقية التي ستواجهها التكنولوجيا من الآن فصاعدًا.

- كتاب Infectious Generosity للمؤلف كريس أندرسون. من خلال هذا الكتاب، يحلل الكاتب الطريقة التي يمكن للتكنولوجيا من خلالها تحسين وتعزيز العمل الخيري باستخدام استراتيجيات مختلفة تعزز الكرم على المستوى العالمي.

- كتاب Slow Horses للمؤلف ميك هيرون. إذا أردنا التركيز على الرواية الكلاسيكية، هنا يوصي جيتس بكتاب تجسسي تشويقي به نبرة معينة من الفكاهة يتحدث عن مجموعة من العملاء البريطانيين الذين لا يمكن اعتبارهم الأفضل في مهنتهم.

- كتاب Brave New Words شجاعة للمؤلف سلمان خان. أحد الأسئلة الكبيرة التي يطرحها جيتس الآن هو كل ما يتعلق بالذكاء الاصطناعي. يركز هذا الكتاب على استكشاف كيف سيحدث الذكاء الاصطناعي ثورة في قطاع التعليم في السنوات القادمة.

- حلم El sueño de Mendeleyev للمؤلف بول ستراثرن : هنا نجد عملاً مثيرًا للاهتمام يتعمق في إنشاء الجدول الدوري وتأثيره على العلم على مر السنين.

source http://www.igli5.com/2024/11/2025_27.html

برنامج مكافحة الفيروسات من غوغل المدمج في هاتفك أصبح أكثر فائدة: سيُعلمك الآن إذا اكتشف تهديدات في الوقت الفعلي

اتخذت غوغل للتو خطوة مهمة لتحسين أمان هواتف أندرويد من خلال تحديث يعد بإحداث ثورة في الحماية من التهديدات. قامت الشركة بتحديث Play Protect بنظام اكتشاف جديد في الوقت الفعلي، حيث ستبدأ تقارير Android Faithful في العمل أولاً على هواتف Pixel 6 والنماذج الأحدث، قبل التوسع إلى الهواتف من الشركات الأخرى.

يمثل هذا التحديث تغييرًا كبيرًا في كيفية عمل حماية أندرويد . سيستخدم النظام نماذج التعلم الآلي مباشرة على جهازك لتحليل الإشارات السلوكية المتعلقة بالأذونات الحساسة وتفاعلات التطبيقات، كل ذلك مع الحفاظ على خصوصيتك من خلال Private Compute Core.تتجاوز ميزة Play Protect الجديدة اكتشاف البرامج الضارة التقليدية. ويقوم النظام بتحليل أنماط النشاط الحقيقية للتطبيقات، مما يسمح له بتحديد التطبيقات الضارة التي تحاول إخفاء سلوكها أو تظل غير نشطة لفترة من الوقت قبل الانخراط في نشاط مشبوه.

ويكمن الابتكار الرئيسي في قدرته على اكتشاف التهديدات في الوقت الحقيقي. يراقب النظام باستمرار سلوك التطبيقات المثبتة، مع إيلاء اهتمام خاص لكيفية استخدامها للأذونات الحساسة وكيفية تفاعلها مع الخدمات الأخرى على الجهاز. تتيح لنا هذه المراقبة المستمرة اكتشاف الأنماط المشبوهة التي قد تمر دون أن يلاحظها أحد باستخدام طرق التحليل التقليدية.

عندما يحدد Play Protect نشاطًا ضارًا محتملاً، فإنه يطلق عملية من خطوتين: أولاً، يرسل التطبيق المشبوه إلى خوادم غوغل لمزيد من التحليل، ويعرض في الوقت نفسه تنبيهًا في الوقت الفعلي على جهازك. يتيح لك ذلك اتخاذ خطوات فورية لحماية معلوماتك وخصوصيتك.

سيتم طرح الميزة الجديدة تدريجيًا، بدءًا من أجهزة Pixel 6 والإصدارات الأحدث، قبل التوسع إلى علامات تجارية أخرى في الأشهر المقبلة. سيسمح هذا الطرح المرحلي لشركة غوغل بتحسين النظام والتأكد من أنه يعمل على النحو الأمثل على الأجهزة والتكوينات المختلفة.

source http://www.igli5.com/2024/11/blog-post_808.html

الثلاثاء، 26 نوفمبر 2024

سيكون لدى كوالكوم وميدياتك منافس جديد .. شياومي ستقدم معالجها الخاص بالهواتف في عام 2025

تخطط شركة شياومي لإطلاق شريحة 3nm الخاصة بها في عام 2025، والتي يمكن أن تنافس معالجات كوالكوم وميدياتك.

وفقًا لـ DigiTimes، ستستخدم الشريحة الجديدة تكنولوجيا التصنيع المتقدمة من TSMC. من المتوقع أن يتم تثبيت هذا المعالج عالي الأداء في هواتف شياومي الذكية الرائدة، وربما بدءًا من طراز شياومي 16، والذي سيمثل خطوة مهمة من جانب شياومي نحو استقلالية أكبر عن موردي الرقائق الخارجيين.وفي السابق، كانت الشركة قد أكملت بنجاح تطوير أول شريحة لها بتقنية 3 نانومتر، مما يؤكد نواياها في تعزيز مكانتها في السوق. ومع القيود التجارية مثل تلك التي تؤثر على شركة هواوي، يمكن أن تكون تصميمات شياومي الخاصة ميزة كبيرة للمصنعين الصينيين.

ورغم أن الموعد الدقيق لإطلاق الشريحة ليس معروفًا بعد، إلا أنه من المتوقع أن تظهر في عام 2025، وهو ما قد يغير ميزان القوى بشكل كبير في سوق المعالجات المحمولة.

source http://www.igli5.com/2024/11/2025_26.html

كن حذرًا عند استخدام الذكاء الاصطناعي إذا كنت طالبًا: فالعقوبات الخطيرة الأولى بدأت تحدث بالفعل

شكلت قضية أمام المحكمة في ماساتشوستس سابقة لاستخدام الذكاء الاصطناعي في البيئات التعليمية. أيدت المحكمة قرار المعهد بمعاقبة الطالب الذي استخدم Grammarly، وهي أداة ذكاء اصطناعي، لإنشاء نص فيلم وثائقي في فصل تاريخ الولايات المتحدة.

وفقًا لـ Ars Technica، قام الطالب وزميله بنسخ ولصق النص الذي تم إنشاؤه بواسطة الذكاء الاصطناعي مباشرة، بما في ذلك اقتباسات من كتب غير موجودة. تم الكشف عن ذلك عندما اكتشف نظام Turnitin أن المحتوى قد تم إنشاؤه بشكل مصطنع، وتحقق المعلمون من أنهم خصصوا 52 دقيقة فقط للعمل، مقارنة بـ 7-9 ساعات لبقية الطلاب.وفي الوقت الذي ينتج فيه الذكاء الاصطناعي بالفعل 10% من المقالات العلمية، تكشف هذه الحالة عن التحديات التي يفرضها استخدامه في التعليم. سمحت مدرسة هينغهام الثانوية باستخدام الذكاء الاصطناعي لتحديد المواضيع والمصادر، ولكن ليس لإنشاء المحتوى بشكل مباشر.

وشملت العواقب بالنسبة للطالب إخفاقات جزئية في المشروع واحتجازه يوم السبت. رفع والداه دعوى قضائية ضد المركز، بحجة عدم وجود قاعدة محددة ضد استخدام الذكاء الاصطناعي في دليل الطالب. ومع ذلك، وجد القاضي بول ليفنسون أن السياسات الحالية بشأن النزاهة الأكاديمية كانت واضحة بما فيه الكفاية.

كشفت القضية عن تفاصيل مفاجئة حول الاستخدام غير المناسب للذكاء الاصطناعي. ولم يقم الطلاب بنسخ النص الذي تم إنشاؤه فحسب، بل قاموا بتضمين مراجع ببليوغرافية وهمية تم إنشاؤها بواسطة الذكاء الاصطناعي. على سبيل المثال، استشهدوا بكتاب غير موجود بعنوان "Hoop Dreams: A Century of Basketball" من المفترض أنه من تأليف روبرت لي.

ويأتي قرار المحكمة في سياق يقوم فيه الذكاء الاصطناعي بتغيير عملية إنشاء المحتوى، مما يزيد من صعوبة التمييز بين العمل الأصلي والعمل المصطنع. لقد كانت المحكمة واضحة: على الرغم من أن استخدام الذكاء الاصطناعي يمثل تحديات للمعلمين، فإن نسخ ولصق محتواه دون الاستشهاد به يشكل افتقارًا واضحًا للنزاهة الأكاديمية.

لعبت أنظمة الكشف دورًا حاسمًا في هذه الحالة. بالإضافة إلى Turnitin، استخدم المعلمون أدوات مثل Draft Back وChat Zero لتأكيد استخدام الذكاء الاصطناعي. كشفت التكنولوجيا عن الخداع من خلال إظهار الوقت الحقيقي الذي يتم قضاؤه في العمل وأنماط الكتابة المصطنعة.

يمثل قرار المحكمة هذا سابقة مهمة في العصر الرقمي، حيث يغير الذكاء الاصطناعي حتى تصورنا للأعمال الكلاسيكية. يجب أن يفهم الطلاب أن استخدام أدوات الذكاء الاصطناعي، دون الحصول على إذن واستشهاد مناسبين، قد يكون له عواقب أكاديمية كبيرة.

source http://www.igli5.com/2024/11/blog-post_373.html

الاثنين، 25 نوفمبر 2024

لماذا حتى لو كنت تستخدم VPN، ستظل العديد من التطبيقات قادرة على رؤية مكانك الجغرافي

يعد امتلاك VPN أمرًا شائعًا جدًا في الوقت الحاضر. يمكنك تثبيته على جهاز الكمبيوتر الخاص بك أو الهاتف المحمول. يعمل على تشفير الاتصال وإخفاء التنقل. ومع ذلك، فإنه لا يعمل دائمًا بشكل جيد ولا يلبي دائمًا ما نتوقعه. في هذه المقالة، سنتحدث معك عن السبب، حتى لو كنت تستخدم VPN، ستعرف العديد من التطبيقات مكانك ولن تتمكن من إخفاء تلك المعلومات.

عند استخدام VPN، فإنك تتصل بخادم خارجي قد يكون مستضافًا في بلد آخر. يمكن أن يساعد ذلك في تعديل الموقع الذي تتصل منه. يمكن أن يكون مفيدًا للوصول إلى خدمات معينة قد تكون محظورة جغرافيًا. على سبيل المثال، هناك صفحات ويب أو برامج لا تعمل في بعض البلدان.على الرغم من أنه عند استخدام VPN، يتم تشفير الاتصال، وهذا يشمل عنوان IP، إلا أنه ليس الشيء الوحيد الذي سيحدد موقعك. هناك عنصر آخر مهم جدًا، وهو نظام تحديد المواقع العالمي (GPS) الخاص بجهازك. يمكن استخدام VPN لخداع الخدمات التي تستخدم عنوان IP فقط لتحديد مكانك، وليس الخدمات الأخرى التي قد تستخدم طرقًا أخرى.

ضع في اعتبارك أن هاتفك الخلوي مزود بنظام تحديد المواقع العالمي (GPS). تستخدم العديد من التطبيقات الإحداثيات لتعمل بشكل صحيح. على سبيل المثال، برنامج للتحقق من الطقس. فهو يتلقى تلك المعلومات ويظهر لك درجة الحرارة في المدينة التي تتواجد فيها، على سبيل المثال. حتى إذا قمت بالاتصال عبر VPN، فلا يزال بإمكانهم الحصول على معلومات موقعك.

في الأساس، يمكننا القول أن استخدام VPN لن يغير بيانات GPS التي يشاركها جهازك مع التطبيقات أو الخدمات التي تستخدمها. لذلك، لديهم خيار جيد لمعرفة مكانك في جميع الأوقات.

لكن لديهم حيلة أخرى، وهي استخدام شبكات Wi-Fi القريبة. تتمتع نقاط الوصول بعنوان MAC فريد، تمامًا مثل أي جهاز تستخدمه للاتصال بالشبكة. يتم نقل هذا إلى الأجهزة القريبة. سوف تكتشف الأجهزة هذه الشبكات، حتى لو لم تكن متصلة.

بهذه الطريقة، حتى إذا قمت بتعطيل نظام تحديد المواقع العالمي (GPS) واستخدمت VPN، فيمكنهم استخدام هذه الطريقة الثالثة لاكتشاف موقعك، حتى لو كان تقريبيًا. لن تتمتع جميع التطبيقات بهذه الإمكانية، ولكن الإمكانية موجودة.يوجد أيضًا خيار يتيح للبلوتوث، بالإضافة إلى الأجهزة القريبة، تحديد موقعك. يمكن للأجهزة نقل الموقع بهذه الطريقة للسماح بوظائف معينة. على سبيل المثال، في المطار، يمكن أن تكون هناك أجهزة صغيرة لتقنية البلوتوث منخفض الطاقة (BLE)، تُعرف أيضًا باسم المنارات، وبالتالي تحديد الموقع.

باختصار، على الرغم من أن استخدام شبكة VPN جيدة أمر مثير للاهتمام لإخفاء موقعك عن طريق تشفير عنوان IP، إلا أن هذا لا يعني أن التطبيقات لا يمكنها رؤية مكانك الحقيقي من خلال طرق أخرى. كما رأيت، هناك بدائل مختلفة يمكنك استخدامها.

- كيف تختار أفضل برنامج VPN ؟ .. سنقدم لك بعض النصائح حول كيفية اختيار أفضل VPN

source http://www.igli5.com/2024/11/vpn_25.html

بعد إرغام غوغل على بيع كروم سيتم منعها من إطلاق أي متصفح آخر

لا شك أن شركة غوغل تحتكر العديد من جوانب الإنترنت، ليس فقط في عمليات البحث، ولكن أيضًا في المتصفح، وحتى في نظام التشغيل أندرويد للهواتف المحمولة المذكورة، ووزارة العدل الأمريكية لا تحب ذلك .

قبل أيام قليلة، تمت مراجعة خطط وزارة العدل الأمريكية لإجبار غوغل على بيع متصفح كروم الخاص بها لصالح المنافسة.وبعد الإعلان عن مطالب الإدارة، أصبح من المعروف أنها أكثر شدة بكثير مما كان يعتقد في الأصل، على الرغم من أنه قد يتم تخفيف هذا الطلب في نهاية المطاف مع تقدم العملية.

كما تعلمون جيدًا، ترغب وزارة العدل في الفصل بين غوغل ومتصفح كروم ، ولكن حتى لا يقوم غوغل ب،طلاق متصفح آخر على الفور، فسيتم منعها من القيام بهذه الخطوة لمدة خمس سنوات على الأقل.

قد يكون له منطق معين، لأن غوغل يمكنها الاستغناء عن متصفح كروم ، ومن ثم يكون لديها متصفح آخر في المتجر لتشغيله فورًا بعد ذلك.

وهذا المنع من شأنه أن يشجع المنافسة، لأنه سيمنح بقية الممثلين خمس سنوات على الأقل لمحاولة تحسين متصفحاتهم وكذلك رؤية أداءكروم بعيدا عن غوغل.

تريد وزارة العدل أيضًا منع غوغل من الدفع لأطراف ثالثة لجعل محرك البحث الخاص بها هو الخيار الافتراضي في المتصفحات.

من الواضح أن غوغل لم يعجبها ذلك، وسوف تقوم بتكليف أفضل محاميها بالعمل حتى لا يأتي أي من هذا بثماره.

والواقع أن وزارة العدل خففت قليلاً من مقترحاتها الأولية، نظراً لأنها كانت قد طلبت في السابق من شركة غوغل أن تبيع نظام التشغيل أندرويد الخاص بها، وهو الأمر الذي تم تجاهله في نهاية المطاف.

تريد وزارة العدل أيضًا من غوغل إلغاء ربط أندرويد بالخدمات الخاصة بالشركة مثل محرك البحث ومتجر غوغل بلاي.

من المقرر عقد جلسة الاستماع في أبريل 2025، ومن الواضح أنه عندما يحل هذا التاريخ سنعرف ماذا سيحدث.

source http://www.igli5.com/2024/11/blog-post_912.html

وداعًا لواحدة من المشاكل الكبيرة التي تواجه نظام أندرويد عند شراء هاتف محمول جديد

يعد شراء هاتف جديد أحد أروع الأشياء التي يمكن أن تحدث لك، ولكن نقل بياناتك من الهاتف الذكي القديم إلى الهاتف الحالي قد يكون أمرًا مملاً لأي شخص.

على الرغم من أن ميزات النسخ الاحتياطي أو النقل السحابي المضمنة في نظام التشغيل تسمح بنقل الملفات بشكل أكثر ملاءم، إلا أن الحاجة إلى تسجيل الدخول مرة أخرى إلى حسابات التطبيقات لا تزال مزعجة.الآن، مع آخر ميزة أندرويد الجديدة، يمكنك توفير كل هذه الخطوات لنفسك، لأن ميزة استعادة بيانات الاعتماد جاءت لتسهل عليك هذا الموقف.

- استعادة بيانات الاعتماد الحل الأمثل للتبديل من هاتف أندرويد إلى آخر في لحظة

وفقًا لمنشور مدونة Android Developers الرسمي، فإن ميزة أندرويد الجديدة والتي تسمى Restore Credentials تتيح لك الوصول تلقائيًا إلى حسابات التطبيقات على جهازك الجديد دون أي جهد.

عند تسجيل الدخول، يتم إنشاء مفتاح استعادة وحفظه على جهازك بتنسيق آمن للغاية.وبهذه الطريقة، عند استعادة هاتفك أو التبديل إلى هاتف جديد، يتم نقل هذه المفاتيح تلقائيًا للوصول إلى حسابات التطبيقات دون الحاجة إلى إدخال بيانات الاعتماد الخاصة بك.

وبطبيعة الحال، لن يتمكن أحد من معرفة كلمة المرور الخاصة بك أو سرقتها، إلا إذا تم اختراق بعض البرامج الضارة الأكثر خطورة اليوم. ومع ذلك، طالما حافظت على أمانك، فلن يحدث أي شيء وستوفر عدة خطوات عند التغيير من هاتف محمول إلى آخر.

الميزة تشرحها غوغل بالتفصيل في هذا الرابط

source http://www.igli5.com/2024/11/blog-post_784.html

الأحد، 24 نوفمبر 2024

يحتوي هذه البرنامج المشهور لنظام التشغيل الويندوز لملفات ZIP على ثغرة أمنية كبيرة ويجب عيك تحديث بسرعة

على الرغم من أن الويندوز 11 يتضمن بالفعل أداة تمكننا من إدارة ضغط الملفات، إلا أن الحقيقة هي أن العديد من المستخدمين لا يزال لديهم هذا النوع من التطبيقات المثبتة على أجهزة الكمبيوتر الخاصة بهم، حتى لسنوات عديدة الآن.

أحد أهم التطبيقات المستخدمة عندما يتعلق الأمر بضغط الملفات هو برامج 7-Zip. في الواقع، فإن تطبيق 7-Zip هو ما يستخدمه معظم المستخدمين لضغط الملفات عندما لا يكون لدى الويندوز هذه الميزة المضمنة بشكل افتراضي.لسوء الحظ، كما كشف باحثون من Trend Micro Security أن هناك خلل في هذا برامج 7-Zip يؤثر على جميع الإصدارات قبل 24.07 وسيسمح للمهاجمين بتنفيذ تعليمات برمجية على جهاز الكمبيوتر الخاص بك.

على الرغم من أن تفاعل المستخدم الخاص مطلوب، إلا أن الحقيقة هي أن شيئًا بسيطًا مثل تنزيل ملف معين يمكن استخدامه لتثبيت برامج ضارة على الكمبيوتر.

أحدث إصدار من 7-Zip هو 24.08 الذي تم إصداره في يونيو الماضي، ولم يعد به هذه الثغرة الأمنية.

ومع ذلك، يجب أنتعلم أن تحديثات هذا البرنامج ليست تلقائية، يجب على المستخدم تنزيلها يدويًا، ومن المحتمل أنك لا تزال تقوم بتشغيل إصدار قديم من 7-Zip الذي يكون عرضة للاختراق.

لذا ما يجب عليك فعله هو التحديث إلى أحدث إصدار من 7-Zip أو إلغاء تثبيت الإصدار الذي لديك مباشرة لتجنب هذا النوع من الهجمات على جهاز الكمبيوتر الخاص بك في المستقبل.

source http://www.igli5.com/2024/11/zip.html

السبت، 23 نوفمبر 2024

قراصنة روس ينفذون هجومًا مثيرًا للإعجاب لم يسبق له مثيل

طور قراصنة روس تقنية لم يسبق لها مثيل للوصول إلى جهاز كمبيوتر عن بعد. نفذت مجموعة APT28، المعروفة أيضًا باسم Fancy Bear، هجومًا غير مسبوق من خلال القفز من شبكة Wi-Fi إلى أخرى للتحكم في جهاز كمبيوتر محمول. حدثت عملية الاختراق قبل عامين في واشنطن العاصمة، وهي المنطقة التي يقع فيها البيت الأبيض ومبنى الكابيتول الأمريكي.

وفقًا لموقع Wired، كشف هجوم إلكتروني جديد عن التقنيات الجديدة التي يستخدمها المتسللون الروس. نفذت مجموعة APT28، المرتبطة بإدارة المخابرات المركزية في الكرملين، عملية اختراق للوصول إلى جهاز كمبيوتر محمول يحتوي على محتوى رئيسي للحرب في أوكرانيا. خصوصية هذا الهجوم هو أن المتسللين تمكنوا من القفز بين شبكات Wi-Fi متعددة حتى وصلوا إلى هدفهم.وقد تم توثيق هذه التقنية، المعروفة باسم "هجوم أقرب الجيران"، من قبل ستيفن أدير، خبير الأمن السيبراني الذي اكتشف الاختراق أثناء قيامه بمهمة في واشنطن. وفي تدوينة منشورة على موقع Volexity، يوضح ستيفن أديرأن مجموعة القرصنة انتهكت أمان الكمبيوتر المحمول من خلال هجوم متسلسل، حيث أضرت بشبكات Wi-Fi متعددة. والأكثر إثارة للإعجاب هو أن كل ذلك تم تنظيمه على بعد آلاف الأميال، وفي مكان غير معلوم في روسيا.

للوهلة الأولى، تبدو تقنية APT28 وكأنها مستوحاة من فيلم خيال علمي. كان هدف مجموعة القراصنة هو جمع البيانات من الأشخاص ذوي الخبرة والمشاريع المتعلقة بأوكرانيا. تم تنفيذ الهجوم في أوائل عام 2022، قبل أسابيع من غزو روسيا لأكرانيا وبدء حرب دخلت الآن يومها الألف.

- استخدم المتسللون الروس تقنية لم يسبق لها مثيل للوصول إلى ضحيتهم

وبحسب وصف الخبير، استخدم المتسللون جهاز كمبيوتر يقع عبر الشارع للوصول إلى ضحيتهم. وعلى عكس الهجمات الأخرى التي يتواجد فيها المتسلل فعليًا في مكان الحادث، قامت المجموعة باختراق المعدات المتوسطة من مسافة بعيدة وتشغيلها كما لو كانت محركًا للدمى. من خلال هذا الكمبيوتر، سيتم الاتصال بنفس شبكة Wi-Fi مثل الضحية واستخراج المعلومات.

ولتحقيق ذلك، قام المتسللون باختراق شبكة شركة تقع في مبنى قريب من الضحية. وبعد ذلك، بحثوا عن جهاز كمبيوتر مزود بمنفذ إيثرنت وبطاقة شبكة لاسلكية، وهي خطوة أساسية ليتمكنوا من الاتصال عن بعد بشبكة العمل الخاصة بالهدف. بمجرد تحديد موقعهم، سيطروا على جهاز الكمبيوتر وقاموا باختراق شبكة Wi-Fi الخاصة بالضحية للوصول إلى نظامها.

إذا كنت تتساءل عن سبب ضرورة وجود جهاز كمبيوتر وسيط، فإن الإجابة تتعلق بالمصادقة المكونة من خطوتين (2FA). حصلت مجموعة القرصنة على اسم المستخدم وكلمة المرور الخاصين بالضحية، ومع ذلك، لم يتمكنوا من الاتصال بالنظام لأنه يتطلب المصادقة الثنائية (2FA). اكتشف المتسللون أن الطريقة الوحيدة لتجاوز هذا المطلب هي الاتصال فعليًا من شبكة الشركة، لذلك قاموا باختراق أمان شركة أخرى مجاورة والاتصال من هناك.ورغم أن مجموعة Fancy Bear لم تعلن مسؤوليتها عن الهجوم، إلا أن بعض الملفات التي تم اكتشافها في التحقيق تتزامن مع هجمات أخرى نفذتها. و Fancy Bear مسؤولة عن اختراق الحزب الديمقراطي خلال انتخابات 2016، وشبكات البرلمان الألماني (البوندستاغ) عام 2015، والهجوم على شبكة التلفزيون الفرنسية TV5 Monde.

source http://www.igli5.com/2024/11/blog-post_869.html

Gemini يُحدث ثورة في اليوتوب : يمكنك سؤال الذكاء الاصطناعي عن أي شئ في الفيديو الذي تشاهده

علمنا منذ فترة أن غوغل كانت تدمج الذكاء الاصطناعي في اليوتوب حتى نتمكن من طرح أسئلة سياقية حول أي مقطع فيديو كنا نشاهده على المنصة. والآن يمكننا توسيع المعلومات، حيث يبدو أن هذه كانت مجرد بداية للوظيفة التي ستقود Gemini لمرافقتنا مباشرة عندما نستهلك المحتوى على اليوتوب.

لم تقل غوغل هذا ولكن جاء ذلك في Android Authority، الذين اكتشفوا الوظيفة في إحدى عمليات تحليل APK الخاصة بتطبيق اليوتوب . في الواقع، لم تخرج أي تصريحات حتى الآن منغوغل بشأن أي دمج لـ Gemini في أهم خدماتها، ، على الرغم من أنه من المحتمل جدًا أن نحصل على أخبار عنها في I/O 2025، في شهر مايو المقبل تقريبًا.ما نعرفه الآن هو أن غوغل تريد تحسين وظيفة الذكاء الاصطناعي هذه التي تسمح لنا بطرح أسئلة حول مقاطع فيديو يوتيوب على روبوت المحادثة Gemini ، مما يرفع المستوى الحالي الذي يمنحنا معلومات ملموسة حتى نتمكن من الدردشة مباشرة مع جيميني حول الفيديو نفسه، كما لو كان أي صديق.

لقد كان في الإصدار التجريبي 15.46.31.ve.arm64 من تطبيق اليوتوب حيث تم العثور على سلاسل من التعليمات البرمجية التي تشير إلى وضع المحادثة هذا المرتبط مباشرة بـ Gemini Live.

تمكن Android Authority من عرض لقطة شاشة لنا، وبالتالي إظهار تراكب Gemini على موقع اليوتوب حيث سنرى فقاعة كلام سياقية تقول "اسأل عن هذا الفيديو". سيسمح لنا ذلك بالوصول إلى الشات بوت وطلب معلومات حول أي شيء رأيناه في الفيديو، مثل سعر منتج معين أو مقارنة، ويمكننا أيضًا التعمق في المحادثة .

source http://www.igli5.com/2024/11/gemini_23.html

الجمعة، 22 نوفمبر 2024

الرموز السرية التي يمكنك استخدامها في الجيميل لإخلاء مساحة التخزين

يعد استخدام البريد الإلكتروني أحد الأدوات الأساسية في الحياة اليومية لملايين الأشخاص، حيث يعد الجيميل خدمة البريد الإلكتروني الأكثر شيوعًا في العالم. توفر هذه الخدمة سعة تخزينية كبيرة، ولكنها ليست غير محدودة. بمرور الوقت، يمكن أن تملأ الرسائل والمرفقات والمستندات المشتركة المساحة المتوفرة، مما يجعل استخدامه صعبًا.

في هذه الحالة، تقدم غوغل خيارات لتوسيع مساحة التخزين، ولكن هناك أيضًا طرق مجانية لتحرير المساحة بسرعة، حيث يوفر الجيميل مساحة تخزينية مجانية تبلغ 15 جيجابايت مشتركة بين البريد الإلكتروني وGoogle Drive وصور غوغل.- كيفية تحرير المساحة مجانا؟

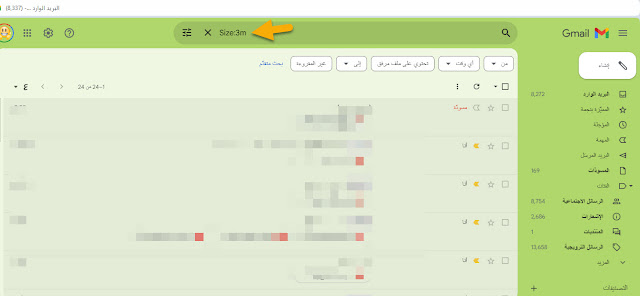

تعتبر المرفقات كبيرة الحجم من أكبر الأشياء التي تستهلك المساحة في الجيميل . يمكن أن تشغل الصور والعروض التقديمية ومقاطع الفيديو عدة ميغابايت لكل منها. للعثور على رسائل البريد الإلكتروني هذه وحذفها، هناك خدعة تعتمد على أمر بحث متقدم لتحديد الرسائل القديمة أو الثقيلة التي تشغل مساحة غير ضرورية: اكتب Size:3m في شريط بحث الجيميل .

يكشف هذا الرمز عن جميع رسائل البريد الإلكتروني التي تحتوي على مرفقات أكبر من 3 ميغابايت. بمجرد تحديدها، قم بمراجعة ما إذا كانت هذه الرسائل ضرورية. إذا لم تكن كذلك، فاحذفها ثم أفرغ سلة المهملات، حيث تظل رسائل البريد الإلكتروني المحذوفة تشغل مساحة حتى يتم حذفها نهائيًا.هناك رمز آخر older_than:1y ، والذي يسمح للمستخدمين بالعثور على رسائل البريد الإلكتروني التي مضى عليها أكثر من عام. يمكن أن يؤدي تغيير الرقم إلى توسيع نطاق البحث أو تضييقه للعثور على الرسائل الأقدم من عامين أو ستة أشهر على التوالي. على سبيل المثال 2older_than:2y o older_than:6m .

لا توفر هذه العملية مساحة فحسب، بل تعمل أيضًا على تبسيط عملية تنظيم البريد الوارد. من خلال التخلص من رسائل البريد الإلكتروني القديمة، يمكنك تقليل عدد الرسائل غير الضرورية وتسهيل العثور على المعلومات المهمة.الرمز الثالث هو from : (x)، والذي يسمح لك بتصفية جميع رسائل البريد الإلكتروني من مرسل معين حيث تضع مكان X اسم المرسل أو بريده.

بعد تشغيل الأمر، ستتمكن من تحديد جميع رسائل البريد الإلكتروني الموجودة في الفئة المحددة وحذفها. تعد هذه الطريقة مفيدة بشكل خاص لأولئك الذين يتلقون رسائل إخبارية أو إشعارات وسائل التواصل الاجتماعي أو التحديثات التلقائية التي لا يتحققون منها بانتظام.

من المهم مراجعة الرسائل لفترة وجيزة قبل حذفها للتأكد من عدم حذف أي معلومات ذات صلة. بمجرد الحذف، تذكر إفراغ سلة المهملات لإخلاء المساحة بالكامل.

source http://www.igli5.com/2024/11/blog-post_411.html

المشاركات الشائعة

-

في إعلان يمكن أن يعيد تعريف مشهد تطوير الذكاء الاصطناعي المحلي بالكامل، كشفت ASUS اليوم عن أحدث حواسيبها العملاقة المدمجة: ASUS Ascent GX10....

-

الاعتماد فقط على الحظ أو التوصيات دون معرفة ما يجري فعلاً في السوق، قد يؤدي إلى قرارات غير مدروسة. أما المتداول الذي يستثمر وقته في التعلم ا...

-

أصبحت الخصوصية واحدة من أهم القضايا في عالمنا الرقمي اليوم، حيث نقضي جزءًا كبيرًا من حياتنا عبر الإنترنت، بدءًا من إدارة حساباتنا على وسائل ...

-

يبحث الكثير عن معنى اسم كنان، وكما هى العادة فى موقعنا “نجوم مصرية” نحرص على كتابة العديد من المقالات التي توضح معاني أبرز الأسماء للذكور و...

-

عند فتح تطبيق اليوتيوب، سترى صفحة رئيسية تحتوي على أحدث المشاهدات ومقاطع الفيديو الموصى بها والمزيد، ومن المحتمل أنك أوقفت التشغيل التلقائي....

-

يقترب موعد نهاية الدعم لنظام التشغيل الويندوز 10 في 14 أكتوبر 2025، ويسارع العديد من أجهزة الكمبيوتر بالفعل إلى التحديث إلى نظام التشغيل الج...

-

في بعض الأحيان قد يؤدي تحديث روتيني لنظام التشغيل إلى كسر بعض ميزات الأمان المهمة للغاية، وفي هذه الحالة حدث ذلك مع Windows Hello. بعد أح...

-

تنفس مستخدمو تيك توك الأمريكيون الصعداء. أعلن الرئيس الأمريكي دونالد ترامب،د على شبكته الاجتماعية "تروث سوشيال"، أن إدارته تستعد ل...

-

لقد سيطرت السريالية على البيت الأبيض. بعد أن فرض دونالد ترامب الرسوم الجمركية على الكوكب بأكمله . واعتبار نفسه ملك العالم الذي يفرض العقوبا...

-

على الرغم من أن متجر إضافات غوغل كروم آمن بشكل عام، فقد وجد تقرير أمني العشرات من الإضافات المصابة. وقد أدى هذا التحذير إلى وضع المجتمع في ح...

أرشيف المدونة الإلكترونية

-

▼

2024

(892)

-

▼

نوفمبر

(77)

- سامسونغ تعلن رسميا عن One UI 7 .. هذه ميزاته الجدي...

- تطبيقات لمعرفة ما إذا كنت في خطر من الكوارث الطبيع...

- اختصار جديد في كروم لمعرفة ما إذا كان الأمر يستحق ...

- سر الثقب الموجود في هواتف الجميع، لكن لا أحد تقريب...

- الإنترنت الفضائي الخاص بـ Starlink قادم إلى هاتفك ...

- صبي يبلغ من العمر 10عامًا يقوم بإنشاء عملة مشفرة ...

- إنستغرام يسمح لك أخيرًا بمشاركة موقعك في الوقت الف...

- مستخدمو تيك توك لن يتمكنن من الوصول إلى مرشحات معي...

- هذه هي الطريقة التي تعمل بها "قاعدة 30 سم" لتحسين ...

- هذه هي الكتب الخمسة التي يجب عليك قراءتها في عام 2...

- برنامج مكافحة الفيروسات من غوغل المدمج في هاتفك أص...

- سيكون لدى كوالكوم وميدياتك منافس جديد .. شياومي س...

- كن حذرًا عند استخدام الذكاء الاصطناعي إذا كنت طالب...

- لماذا حتى لو كنت تستخدم VPN، ستظل العديد من التطبي...

- بعد إرغام غوغل على بيع كروم سيتم منعها من إطلاق أي...

- وداعًا لواحدة من المشاكل الكبيرة التي تواجه نظام أ...

- يحتوي هذه البرنامج المشهور لنظام التشغيل الويندوز ...

- قراصنة روس ينفذون هجومًا مثيرًا للإعجاب لم يسبق له...

- Gemini يُحدث ثورة في اليوتوب : يمكنك سؤال الذكاء ا...

- الرموز السرية التي يمكنك استخدامها في الجيميل لإخل...

- احذر من هذه البرمجيات الخبيثة والخطيرة التي تهاجم ...

- غوغل ستطلب منك تعليقاتك عندما تتلقى مكالمات غير مر...

- غوغل تقاضي مهندسًا سابقًا لكشفه أسرارًا حول معالجا...

- واتساب أضاف ميزة مهمة جديدة وسارع لتحديث التطبيق ...

- مجموعات واتساب المحظورة : إذا كنت في واحدة، غادرها...

- شياومي تقدم Redmi A4 5G .. هاتف بمواصفات مثيرة و...

- ماذا يعني عندما يقوم شخص ما بإزالة صورة ملفه الشخص...

- كندا تحظر تيك توك دون حظره لمواطنيها ، وهذا هو ال...

- دون أن يتوقع أحد ذلك .. غوغل تطلق أندرويد 16

- هل النوم بجوار جهاز الراوتر مضر؟ هذا ما يقوله العلم

- مايكروسوفت تنشر أفضل التطبيقات في متجر الويندوز لع...

- ملحق آبل الأسطوري هذا على وشك إزالته من متجر آب ستور

- وداعًا لرهاب النوموفوبيا: سوف يحذرك هاتفك إذا كنت ...

- الذكاء الاصطناعي Gemini من غوغل يطلب من أحد المست...

- 7 أشياء عليك التحقق منها عند شراء هواتف أو أجهزة م...

- محرر مستندات غوغل يتيح لك محرر إنشاء صوربالذكاء ال...

- الإصدار المستقر والرسمي لمتصفح Arc Search لأندرويد...

- هل يمكن للفيسبوك حظر حسابك بسبب استخدام VPN ؟ نعم ...

- أفضل 5 بدائل مجانية لتطبيق ChatGPT المدفوع لم تسمع...

- ميزة اليوتوب الجديدة المستندة إلى الذكاء الاصطناعي...

- سيأتي راديو FM أخيرًا إلى Android Auto مع التحديث ...

- هذه الطريقة ستنقذك .. إظهار شاشة هاتفك على الحاسو...

- قد يختفي JPEG قريبًا جدًا .. تنسيق الصور الأكثر ش...

- غوغل تطلق ل 4 ميزات جديدة مثيرة للاهتمام لمتصفح غو...

- خرائط غوغل يضيف ميزة جديدة مثالية ومهمة لرحلاتك

- أمازون تطلق متجر Amazon Haul للشراء بأسعار رخيصة ج...

- تبقى أيام قليلة عن D-Day لحفظ حساب الجيمل الخاص بك...

- بعد عدة أشهر على توفره في آيفون ، أصبح تطبيق الكام...

- لا تبحث عن هذه القطة اللطيفة على غوغل وإلا فسيتم ا...

- LG تقدم شاشة قابلة للتمدد ومرنة تمامًا : ما الغرض ...

- مايكروسوفت ستقوم بتغيير شاشة قفل الويندوز 11 إلى ا...

- لماذا سعة البطارية في بعض الهواتف حتى وإن كانت قلي...

- إذا كنت ترغب في تنزيل ISO للويندوز 10، فسارع للقيا...

- ماذا يعني H و +H في إشارة الهاتف الخليوي التي تظهر...

- في هذا الموقع ستعرف كم سيكلفك تغيير شاشة هاتف شياو...

- تطبيقن مشهورين في الويندوز سيتوقفان عن العمل في عا...

- الصين تستخدم الذكاء الاصطناعي لميتا لهدف واضح : ت...

- الأجهزة التي يجب إطفاؤها أثناء العاصفة الرعدية لمن...

- لا تستخدم اختصار لوحة المفاتيح هذا في Windows 11 2...

- قم بتعطيل الذكاء الاصطناعي المزعج من عمليات بحث غو...

- غوغل تطلق أهم تحديث أندرويد يجب عليك الإسراع لتثبي...

- تعرف على الفرق بين شهادة المقاومة IP69 وIP69K وIP...

- هاتفك قد يعاني من مشكلة خطيرة في الساعات أو الأيام...

- هل تستخدم غوغل كروم، سفاري، إيدج و فايرفوكس ؟ حذار...

- كيف تعمل تطبيقات وبرامج استرجاع الصور والفيديوهات ...

- هواتف سامسونغ ستتلقى واحدة من أفضل وظائف Apple Int...

- تم نشر ترتيب أقوى 10 هواتف في العالم حتى الآن نوفم...

- إبحث في هاتفك وإذا كان لديك أحد هذه التتطبيقات فأ...

- فقط إذا كنت لا تريد التعلم .. أفضل 6 تطبيقات مجاني...

- غوغل تعمل إتاحة أداة لنقل الملفات Quick Share أجهز...

- مع هذا الفيلتر الجديد ستتمكن الآن من العثور على أ...

- وداعًا لنظام التشغيل الويندوز على جهاز الكمبيوتر ا...

- غوغل تؤكد أن أندرويد 16 سيتم إطلاقه في وقت أبكر من...

- روبوت الذكاء الإصطاعي Claude الذي ينافس ChatGPT مت...

- الخدعة الموجودة في كل هاتف لالتقاط لقطة شاشة كاملة...

- ما هو Doxing الذي يمكن أن يرسلك حتى إلى الحبس وكيف...

- لقد استعدت عدة غيغابايت من المساحة على الاسوب الخا...

-

▼

نوفمبر

(77)

التسميات

التسميات

المشاركات الشائعة

-

في إعلان يمكن أن يعيد تعريف مشهد تطوير الذكاء الاصطناعي المحلي بالكامل، كشفت ASUS اليوم عن أحدث حواسيبها العملاقة المدمجة: ASUS Ascent GX10....

-

الاعتماد فقط على الحظ أو التوصيات دون معرفة ما يجري فعلاً في السوق، قد يؤدي إلى قرارات غير مدروسة. أما المتداول الذي يستثمر وقته في التعلم ا...

-

أصبحت الخصوصية واحدة من أهم القضايا في عالمنا الرقمي اليوم، حيث نقضي جزءًا كبيرًا من حياتنا عبر الإنترنت، بدءًا من إدارة حساباتنا على وسائل ...

-

يبحث الكثير عن معنى اسم كنان، وكما هى العادة فى موقعنا “نجوم مصرية” نحرص على كتابة العديد من المقالات التي توضح معاني أبرز الأسماء للذكور و...

-

عند فتح تطبيق اليوتيوب، سترى صفحة رئيسية تحتوي على أحدث المشاهدات ومقاطع الفيديو الموصى بها والمزيد، ومن المحتمل أنك أوقفت التشغيل التلقائي....

-

يقترب موعد نهاية الدعم لنظام التشغيل الويندوز 10 في 14 أكتوبر 2025، ويسارع العديد من أجهزة الكمبيوتر بالفعل إلى التحديث إلى نظام التشغيل الج...

-

في بعض الأحيان قد يؤدي تحديث روتيني لنظام التشغيل إلى كسر بعض ميزات الأمان المهمة للغاية، وفي هذه الحالة حدث ذلك مع Windows Hello. بعد أح...

-

تنفس مستخدمو تيك توك الأمريكيون الصعداء. أعلن الرئيس الأمريكي دونالد ترامب،د على شبكته الاجتماعية "تروث سوشيال"، أن إدارته تستعد ل...

-

لقد سيطرت السريالية على البيت الأبيض. بعد أن فرض دونالد ترامب الرسوم الجمركية على الكوكب بأكمله . واعتبار نفسه ملك العالم الذي يفرض العقوبا...

-

على الرغم من أن متجر إضافات غوغل كروم آمن بشكل عام، فقد وجد تقرير أمني العشرات من الإضافات المصابة. وقد أدى هذا التحذير إلى وضع المجتمع في ح...